Атаки отравления адресов в криптовалютах и их предотвращение

Атаки отравления адресов представляют собой зловредные методы, используемые злоумышленниками для перенаправления трафика, прерывания услуг или получения несанкционированного доступа к конфиденциальной информации путем вставки ложных данных или изменения маршрутизационных таблиц. Эти атаки серьезно угрожают целостности данных и безопасности сети, используя уязвимости сетевых протоколов.

Эта статья объяснит, что такое атаки отравления адресов, их типы и последствия, а также как защититься от таких атак.

Атаки отравления адресов в криптовалютах

В мире криптовалют враждебные действия, при которых злоумышленники влияют или обманывают пользователей, манипулируя криптовалютными адресами, называются атаками отравления адресов.

На блокчейн-сети эти адреса, состоящие из уникальных буквенно-цифровых строк, служат источником или целью транзакций. Эти атаки используют различные методы для подрыва целостности и безопасности криптографических кошельков и транзакций.

Атаки отравления адресов в криптопространстве в основном используют для незаконного получения цифровых активов или нарушения нормальной работы блокчейн-сетей. Эти атаки могут включать:

Кража

Злоумышленники могут обмануть пользователей, заставляя их переводить средства на вредоносные адреса с помощью таких стратегий, как фишинг, перехват транзакций или манипуляция адресами.

Нарушение

Отравление адресов может использоваться для нарушения нормальных операций блокчейн-сетей путем введения задержек, задержек или перебоев в транзакциях и смарт-контрактах, что снижает эффективность сети.

Обман

Злоумышленники часто пытаются ввести в заблуждение пользователей криптовалют, выдавая себя за известных лиц. Это подрывает доверие сообщества к сети и может привести к ошибочным транзакциям или путанице среди пользователей.

Чтобы защитить цифровые активы и общую целостность технологии блокчейн, атаки отравления адресов подчеркивают важность строгих мер безопасности и постоянного внимания в экосистеме криптовалют.

Типы атак отравления адресов

Атаки отравления адресов в криптовалютах включают фишинг, перехват транзакций, эксплуатацию повторного использования адресов, атаки Сибиллы, поддельные QR-коды, подмену адресов и уязвимости смарт-контрактов, каждая из которых представляет уникальные риски для активов пользователей и целостности сети.

Фишинг-атаки

В криптовалютной сфере фишинг-атаки являются распространенным видом отравления адресов, в котором участвуют преступные лица, создающие поддельные веб-сайты, электронные письма или сообщения, которые тесно напоминают уважаемые компании, такие как биржи криптовалют или провайдеры кошельков.

Эти мошеннические платформы пытаются обмануть доверчивых пользователей, заставляя их раскрыть свои данные для входа, приватные ключи или мнемонические фразы (фразы восстановления/семена). Получив эти данные, злоумышленники могут проводить незаконные транзакции и получать несанкционированный доступ к криптовалютам жертв, например, Bitcoin (BTC).

Например, хакеры могут создать поддельный сайт обмена, который выглядит точно так же, как настоящий, и попросить потребителей войти в систему. Как только они это сделают, злоумышленники получают доступ к средствам клиентов на настоящей бирже, что приведет к значительным финансовым потерям.

Перехват транзакций

Другим методом отравления адресов является перехват транзакций, при котором злоумышленники перехватывают действительные криптовалютные транзакции и изменяют адрес назначения. Средства, предназначенные для настоящего получателя, перенаправляются путем изменения адреса получателя на адрес, находящийся под контролем злоумышленника. Этот вид атаки часто вовлекает вредоносное ПО, угрожающее устройству пользователя или сети, или и тому и другому.

Эксплуатация повторного использования адресов

Злоумышленники отслеживают блокчейн на предмет повторяющихся адресов, прежде чем использовать такие случаи в своих интересах. Повторное использование адресов может быть небезопасным, так как это может раскрыть историю транзакций адреса и уязвимости. Эти слабые места используются злоумышленниками для доступа к кошелькам пользователей и кражи средств.

Например, если пользователь постоянно получает средства с одного и того же адреса Ethereum, злоумышленник может заметить эту закономерность и использовать уязвимость в программном обеспечении кошелька пользователя для получения несанкционированного доступа к средствам пользователя.

Атаки Сибиллы

Чтобы получить непропорциональный контроль над функционированием криптовалютной сети, атаки Сибиллы включают создание нескольких ложных идентификаторов или узлов. С этим контролем злоумышленники могут изменять данные, вводить пользователей в заблуждение и, возможно, ставить под угрозу безопасность сети.

Злоумышленники могут использовать большое количество поддельных узлов в контексте блокчейн-сетей с доказательством доли (PoS), чтобы значительно повлиять на механизм консенсуса, что дает им возможность изменять транзакции и потенциально тратить криптовалюты дважды.

Поддельные QR-коды или адреса для платежей

Отравление адресов может также происходить, когда распространяются поддельные адреса для платежей или QR-коды. Злоумышленники часто передают эти ложные коды в физической форме ничего не подозревающим пользователям, стремясь обмануть их и заставить отправить криптовалюту на адрес, на который они не планировали.

Например, хакер может распространить QR-коды для криптовалютных кошельков, которые выглядят настоящими, но на самом деле содержат небольшие изменения в закодированном адресе. Пользователи, сканирующие эти коды, непреднамеренно отправляют деньги на адрес злоумышленника, а не на адрес предполагаемого получателя, что приводит к финансовым потерям.

Подмена адресов

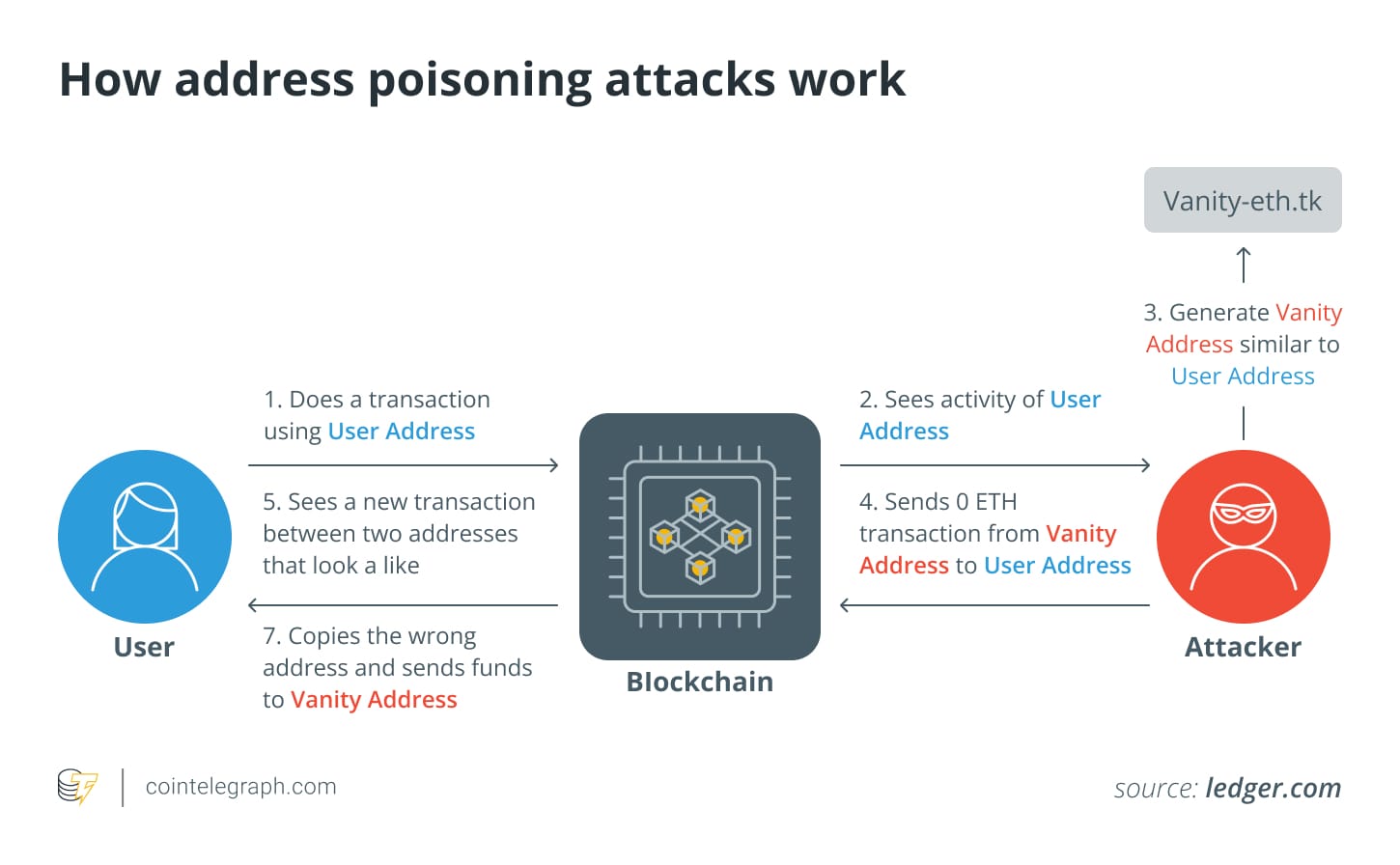

Злоумышленники, использующие подмену адресов, создают криптовалютные адреса, которые тесно напоминают настоящие. Цель состоит в том, чтобы заставить пользователей переводить деньги на адрес злоумышленника, а не адрес законного получателя. В этом методе отравления адресов используется визуальное сходство между подделанным и реальным адресом.

Например, злоумышленник может создать адрес Bitcoin, который тесно напоминает адрес пожертвований уважаемого благотворительного фонда. Неопытные доноры могут случайно перевести деньги на адрес злоумышленника при отправке пожертвований в организацию, отвлекая средства от их предполагаемого использования.

Уязвимости смарт-контрактов

Злоумышленники используют ошибки или уязвимости в децентрализованных приложениях (DApps) или смарт-контрактах на блокчейн-системах для проведения атак отравления адресов. Злоумышленники могут перенаправить деньги или вызвать непреднамеренное поведение контракта, манипулируя выполнением транзакций. Это может привести к финансовым потерям для пользователей и перебоям в работе децентрализованных финансовых (DeFi) услуг.

Последствия атак отравления адресов

Атаки отравления адресов могут иметь разрушительные последствия как для отдельных пользователей, так и для стабильности блокчейн-сетей. Поскольку злоумышленники могут украсть криптовалютные активы или изменить транзакции, чтобы перенаправить средства на свои собственные кошельки, такие атаки часто приводят к большим финансовым потерям для жертв.

За гранью денежных потерь, эти атаки могут также привести к снижению доверия среди пользователей криптовалют. Доверие пользователей к безопасности и надежности блокчейн-сетей и связанных с ними услуг может быть подорвано, если они попадают в мошеннические схемы или теряют свои ценности.

Кроме того, некоторые атаки отравления адресов, такие как атаки Сибиллы или злоупотребление уязвимостями смарт-контрактов, могут помешать нормальной работе блокчейн-сетей, вызывая задержки, перегрузки или непредвиденные последствия, которые оказывают влияние на всю экосистему. Эти эффекты подчеркивают необходимость наличия прочных мер безопасности и повышения осведомленности пользователей в криптоэкосистеме для снижения рисков атак отравления адресов.

Как избежать атак отравления адресов

Чтобы защитить цифровые активы пользователей и сохранить безопасность блокчейн-сетей, важно избегать атак отравления адресов в мире криптовалют. Следующие способы могут помочь предотвратить стать целью таких атак:

Используйте свежие адреса

Создание нового криптокошелька для каждой транзакции может снизить вероятность связи адреса с личностью человека или его предыдущими транзакциями. Например, атаки отравления адресов можно сократить с помощью иерархических детерминированных (HD) кошельков, которые генерируют новые адреса для каждой транзакции, уменьшая предсказуемость адресов.

Использование HD-кошелька увеличивает защиту пользователя от атак отравления адресов, так как автоматическая ротация адресов кошелька усложняет злоумышленникам перенаправление средств.

Используйте аппаратные кошельки

Аппаратные кошельки представляют собой более безопасную альтернативу программным кошелькам. Они минимизируют риск, храня приватные ключи в автономном режиме.

Будьте осторожны при раскрытии публичных адресов

Люди должны проявлять осторожность при раскрытии своих криптоадресов в публичной сфере, особенно на платформах социальных медиа, и использовать псевдонимы.

Выбирайте надежные кошельки

Важно использовать известные поставщики кошельков с хорошей репутацией за их функции безопасности и регулярные обновления программного обеспечения, чтобы защитить себя от отравления адресов и других атак.

Регулярные обновления

Чтобы оставаться защищенным от атак отравления адресов, необходимо регулярно обновлять программное обеспечение кошелька актуальными исправлениями безопасности.

Внедрите белые списки

Используйте белые списки для ограничения транзакций к надежным источникам. Некоторые кошельки или сервисы позволяют пользователям добавлять в белый список конкретные адреса, которые могут отправлять средства в их кошельки.

Рассмотрите мультиподписные кошельки

Кошельки, для подтверждения транзакции которых требуется несколько частных ключей, называются мультиподписными (multisig) кошельками. Эти кошельки могут обеспечить дополнительную степень защиты, требуя нескольких подписей для подтверждения транзакции.

Используйте инструменты анализа блокчейна

Чтобы выявлять потенциально вредоносное поведение, люди могут отслеживать и анализировать входящие транзакции с помощью инструментов анализа блокчейна. Отправка, казалось бы, незначительных маленьких количеств криптовалюты (dust) на многочисленные адреса - это распространенная практика, известная как "пыление". Аналитики могут выявлять потенциальные попытки отравления, анализируя эти паттерны.

Нерастраченные транзакционные выходы (UTXO) с небольшими суммами криптовалюты часто являются результатом "пыления". Аналитики могут определить возможно отравленные адреса, выявляя UTXO, связанные с такими транзакциями.

Сообщайте о подозрительных атаках

Люди должны сразу реагировать в случае подозрения на атаку отравления адресов, связавшись с компанией, предоставляющей их криптокошелек, через официальные каналы поддержки для описания инцидента.

Кроме того, они могут сообщить об инциденте в соответствующие правоохранительные или регулирующие органы для дальнейшего расследования и потенциальных правовых мер, если нападение повлекло за собой значительный финансовый ущерб или злонамеренные намерения. Своевременное уведомление имеет важное значение для снижения потенциальных рисков и защиты как личных, так и коллективных интересов в экосистеме криптовалют.