Атаки северокорейских хакеров на криптооснователей через фальшивые Zoom-вызовы

По крайней мере три основателя криптовалютных компаний сообщили о предотвращении попыток предполагаемых северокорейских хакеров украсть конфиденциальные данные через фальшивые Zoom-вызовы за последние несколько дней.

Ник Бакс, член группы белых хакеров Security Alliance, заявил 11 марта в X, что метод, используемый северокорейскими мошенниками, уже привел к краже миллионов долларов у доверчивых жертв.

В общем, мошенники связываются с целью, предлагая встречу или партнерство, но как только начинается звонок, они отправляют сообщение, притворяясь, что есть проблемы с аудио, в то время как на экране идет видео со скучающим венчурным капиталистом; затем они присылают ссылку на новый звонок, по словам Бакса.

“Это фальшивая ссылка, и она уговаривает цель установить патч для исправления аудио/видео,” сказал Бакс.

“Они используют психологию людей: вы думаете, что встречаетесь с важными венчурными капиталистами, и спешите исправить аудио, из-за чего становитесь менее осторожными, чем обычно. После установки патча все пропало.”

Пост побудил нескольких основателей крипто-компаний рассказать о своем опыте с этой аферой.

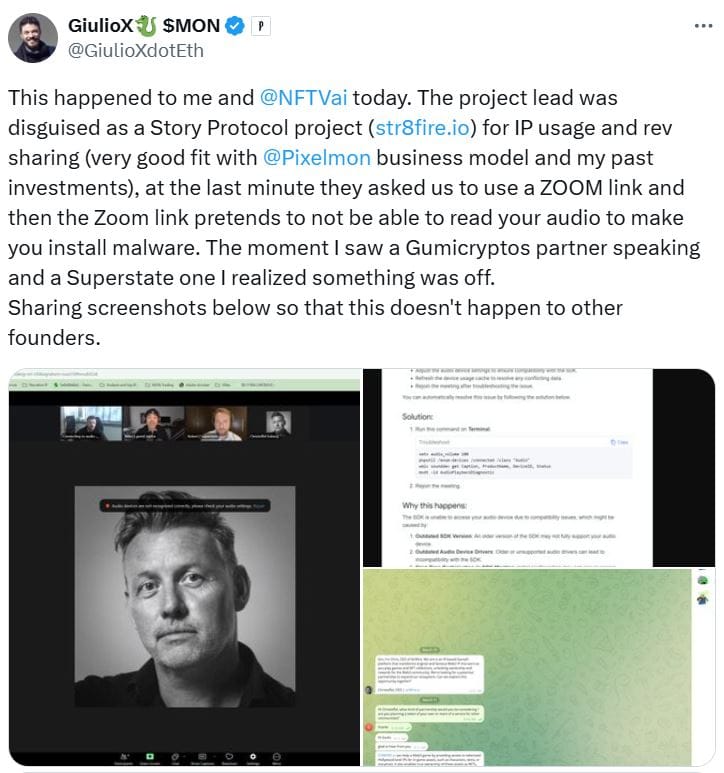

Джулио Ксилояннис, сооснователь блокчейн-игры Mon Protocol, рассказал, что мошенники пытались обмануть его и главу отдела маркетинга, предлагая встречу по поводу партнерства.

Однако он понял, что это обман, когда в последний момент его попросили использовать ссылку в Zoom, которая “притворилась, что не может прочитать ваше аудио, чтобы вы установили вредоносное ПО.”

“В момент, когда я увидел, как партнер из Gumicryptos и один из Superstate начали говорить, я понял, что что-то не так,” сказал он.

Источник: Giulio Xiloyannis

Дэвид Чжан, сооснователь американской компании, поддерживаемой венчурными инвестициями, Stably, также стал целью. Он сообщил, что мошенники использовали его ссылку на Google Meet, но впоследствии придумали предлог про внутреннюю встречу, попросив его присоединиться к этой встрече вместо этого.

“Сайт вел себя как обычный вызов в Zoom. Я принял вызов на планшете, поэтому не уверен, как бы это выглядело на настольном компьютере,” сказал Чжан.

“Вероятно, он пытался определить операционную систему, прежде чем предложить пользователю что-то сделать, но он просто не был рассчитан на мобильные ОС.”

Источник: David Zhang

Мелбин Томас, основатель Devdock AI, децентрализованной AI платформы для Web3 проектов, сказал, что также столкнулся с этой аферой и не был уверен, находится ли его техника под угрозой.

“Со мной произошло то же самое. Но я не вводил свой пароль во время установки,” сказал он.

“Отключил ноутбук и сбросил настройки до заводских. Но перенес файлы на жесткий диск. Я не подключал жесткий диск обратно к ноутбуку. Все еще заражено?”

Это произошло после того, как 14 января США, Япония и Южная Корея выпустили совместное предупреждение о растущей угрозе, которую представляют хакеры с Северной Кореи, связанные с криптовалютами.

Такие группы, как группа Лазарь, являются главными подозреваемыми в некоторых из крупнейших киберкраш в Web3, включая хак на Bybit на сумму $1,4 миллиарда и взлом сети Ronin на $600 миллионов.

Группа Лазарь перемещает криптоактивы, используя миксеры, после ряда громких взломов, по данным компании по обеспечению безопасности блокчейна CertiK, которая зафиксировала депозит 400 Ether (ETH) стоимостью около $750,000 сервису Tornado Cash.