Что произойдет с биткоинами Сатоши, если начнут работать квантовые компьютеры?

Почему криптокошелек Сатоши является уязвимой целью для квантовых атак

Кошелек Сатоши с 1,1 миллионом биткоинов становится потенциально уязвимым для квантовых атак, поскольку исследователи изучают, как развивающиеся вычислительные мощности могут повлиять на ранние биткоин-адреса.

Предполагаемые 1,1 миллиона биткоинов Сатоши Накамото часто называют "потерянным сокровищем" мира криптовалют. Эти биткоины хранятся в блокчейне, как спящий вулкан, и с момента их создания они не принимали участия в транзакциях в сети. Этот огромный запас, стоимостью от примерно 67 до 124 миллиардов долларов по текущим рыночным курсам, стал легендой.

Тем не менее, все больше криптографов и физиков также рассматривают его как миллиардную угрозу безопасности. Угроза исходит не от хакера, взлома сервера или утерянного пароля, а от появления совершенно новой формы вычислений — квантовых вычислений.

По мере того как квантовые машины выходят из теоретических лабораторий на стадии мощных рабочих прототипов, они могут представлять потенциальную угрозу для существующих криптографических систем. Это включает в себя шифрование, защищающее монеты Сатоши, глобальную сеть биткоинов и части мировой финансовой инфраструктуры.

Это не далекое "что если". Гонка за созданием как квантового компьютера, так и квантово-устойчивой защиты является одной из самых критичных и финансируемых технологических задач нашего времени. Вот что вам нужно знать.

Почему ранние кошельки Сатоши уязвимы для квантовых атак

Большинство современных биткоин-кошельков скрывают публичный ключ до момента транзакции. Старые адреса Сатоши pay-to-public-key (P2PK) не делают этого, и их публичные ключи навсегда находятся в открытом доступе в блокчейне.

Чтобы понять угрозу, важно осознавать, что не все биткоин-адреса создаются равными. Уязвимость заключается в типе адреса, который использовал Сатоши в 2009 и 2010 годах.

Большинство биткоинов сегодня хранятся на адресах pay-to-public-key-hash (P2PKH), которые начинаются с "1", или на новых адресах SegWit, которые начинаются с "bc1". В этих типах адресов блокчейн не хранит полный публичный ключ при получении монет; хранится только хэш от публичного ключа, и сам публичный ключ раскрывается только тогда, когда монеты тратятся.

Представьте это как банкомат. Хэш адреса — это отверстие для денег; любой может видеть его и класть в нем деньги. Публичный ключ — это запертая дверь за отверстием. Никто не может видеть замок или его механизм. Публичный ключ ("замок") раскрывается только сети в тот самый момент, когда вы решаете потратить монеты, при этом ваш приватный ключ "открывает" его.

Монеты Сатоши, однако, хранятся в намного более старых P2PK-адресах. В этом старом формате нет хэша. Публичный ключ сам по себе, замок в нашем аналогии, видимо и постоянно записан в блокчейне для всех, чтобы видеть.

Для классического компьютера это не имеет значения. Все еще практически невозможно с обратной инженерией публичного ключа найти соответствующий приватный ключ. Но для квантового компьютера этот открытый публичный ключ — это детальная инструкция. Это открытое приглашение прийти и открыть замок.

Как алгоритм Шора позволяет квантовым машинам взломать Биткоин

Безопасность Биткоина, алгоритм цифровой подписи на эллиптической кривой (ECDSA), основана на математике, разложение которой на составляющие практически невозможно для классических компьютеров. Алгоритм Шора, если его применить на достаточно мощном квантовом компьютере, предназначен для взлома этой математики.

Безопасность Биткоина строится на ECDSA. Ее сила заключается в допущении однонаправленности математической операции. Легко умножить приватный ключ на точку на кривой, чтобы получить публичный ключ, но практически невозможно взять этот публичный ключ и обратным образом найти приватный ключ. Это известно как задача дискретного логарифма эллиптической кривой.

Классический компьютер не знает способа "разделить" эту операцию. Единственным вариантом является брутфорс, угадывая каждый возможный ключ. Число возможных ключей равно 2256, число, настолько огромное, что превышает число атомов во всей известной вселенной. Поэтому Биткоин в безопасности от всех классических суперкомпьютеров на Земле, как теперь, так и в будущем.

Квантовый компьютер не станет угадывать. Он будет вычислять.

Инструмент для этого — алгоритм Шора, теоретический процесс, разработанный в 1994 году. На достаточно мощном квантовом компьютере алгоритм может использовать квантовую суперпозицию, чтобы найти математические закономерности, в частности период, скрытый в проблеме эллиптической кривой. Он может взять открытый публичный ключ и за считанные часы или дни с его помощью выявить единственный приватный ключ, который его создал.

Атакующий не нуждается в том, чтобы взламывать сервер. Он может просто извлечь открытые P2PK-публичные ключи из блокчейна, отправить их в квантовую машину и ждать, пока приватные ключи не будут возвращены. Затем они могут подписать транзакцию и перевести 1,1 миллиона монет Сатоши.

Знали ли вы? Оценивается, что взлом шифрования Биткоина потребовал бы машину с примерно 2330 стабильными логическими кубитами. Поскольку текущие кубиты шумные и подвержены ошибкам, эксперты считают, что сложная система может нуждаться в совмещении более 1 миллиона физических кубитов, чтобы создать те самые 2330 стабильные.

Насколько близко мы к "Q-дню"?

Компании, такие как Rigetti и Quantinuum, соревнуются в создании квантового компьютера, способного взламывать шифрование, и сроки сокращаются с десятилетий до лет.

"Q-день" — это гипотетический момент, когда квантовый компьютер станет способным взламывать текущее шифрование. В течение многих лет это рассматривалось как далекая "проблема 10-20 лет", но этот временной горизонт быстро сокращается.

Причина, по которой нам нужно 1 миллион физических кубитов, чтобы получить 2330 логических, заключается в квантовой коррекции ошибок. Кубиты чрезвычайно хрупкие. Они шумные и чувствительны к даже небольшим вибрациям, изменениям температуры или радиации, которые могут вызвать их раскогерирование и потерю квантового состояния, что приводит к ошибкам в вычислениях.

Чтобы осуществить вычисление, столь сложное, как взлом ECDSA, необходимы стабильные логические кубиты. Чтобы создать один логический кубит, может потребоваться объединение сотен или даже тысяч физических кубитов в код коррекции ошибок. Это накладные расходы системы на поддержание стабильности.

Мы находимся в быстро ускоряющейся гонке за квантовыми технологиями.

- Компании, такие как Quantinuum, Rigetti и IonQ, наряду с техническими гигантами, такими как Google и IBM, публично заявляют о своих амбициозных планах по развитию квантовых технологий.

- Частный случай: Rigetti нацелена на достижение системы из более 1000 кубитов к 2027 году.

- Это публичное продвижение не учитывает засекреченные исследования на уровне государства. Первая нация, достигнувшая Q-дня, может теоретически получить мастер-ключ к мировым финансовым и разведывательным данным.

Следовательно, защита должна быть разработана и внедрена до того, как атака станет возможной.

Почему миллионы биткоинов уязвимы для квантовых атак

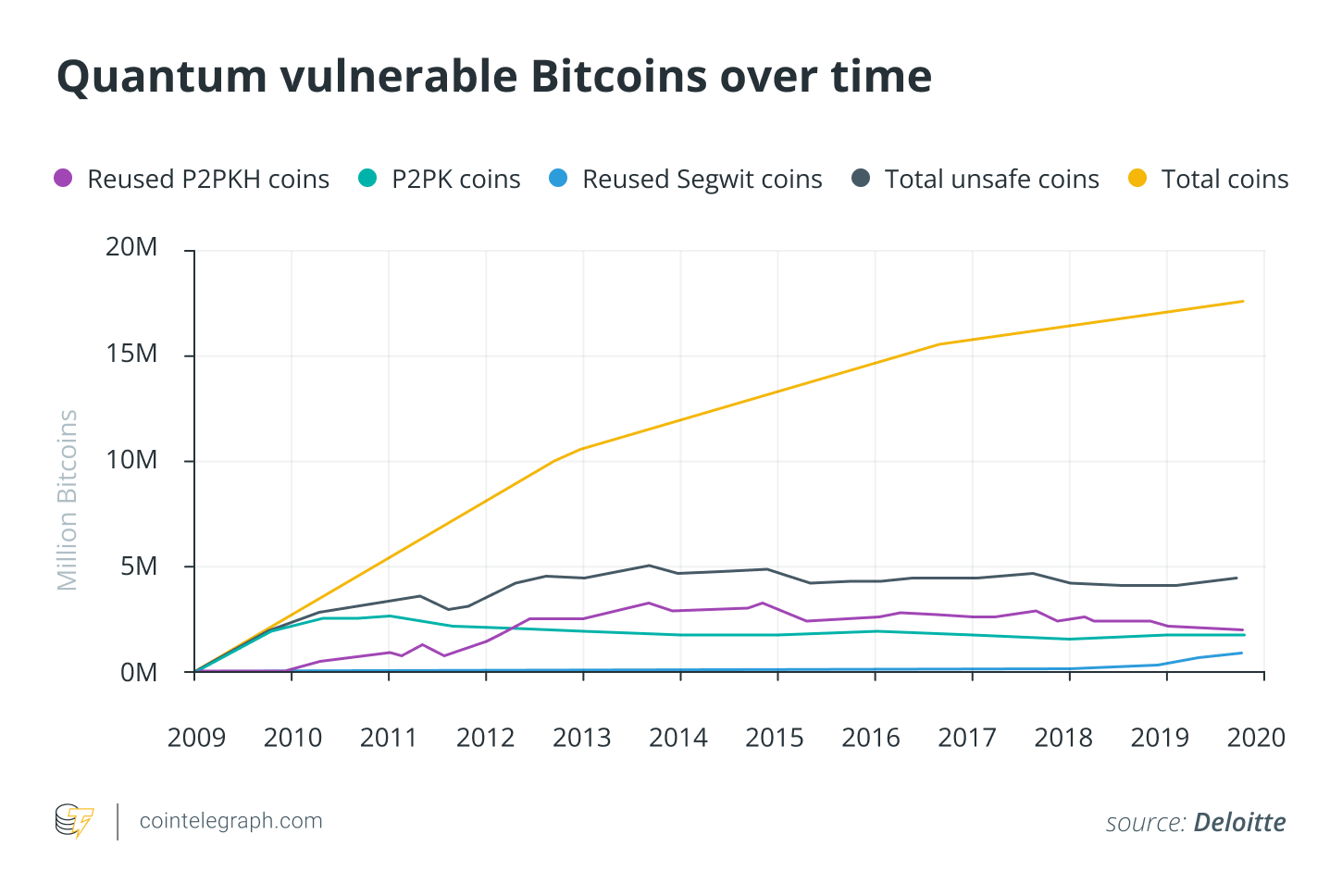

В отчете Фонда прав человека за 2025 год говорится, что 6,51 миллиона BTC хранится на уязвимых адресах, из них 1,72 миллиона, включая монеты Сатоши, считаются потерянными и неподвижными.

Кошелек Сатоши — крупный приз, но не единственный. В октябре 2025 года в отчете Фонда прав человека проанализирован весь блокчейн на уязвимость для квантовых атак.

Результаты были шокирующими:

- 6,51 миллиона BTC уязвимо для дальнобойных квантовых атак.

- Это включает 1,72 миллиона BTC на очень ранних типах адресов, которые считаются неактивными или потенциально потерянными, включая предполагаемые 1,1 миллиона BTC Сатоши, многие из которых находятся в P2PK-адресах.

- Еще 4,49 миллиона BTC уязвимы, но могут быть защищены с помощью переноса, предполагая, что их владельцы, вероятно, все еще способны действовать.

Эти 4,49 миллиона BTC принадлежат пользователям, которые сделали критическую ошибку: они повторно использовали адрес. Они использовали современные P2PKH-адреса, но после трат с них (что раскрывает публичный ключ) они снова получали средства на этот же адрес. Это была частая практика в начале 2010-х годов. Путем повторного использования адреса они навсегда раскрыли свой публичный ключ в блокчейне, превратив свой современный кошелек в цель, столь же уязвимую, как кошельки Сатоши.

Если враждебный субъект первым достигнет Q-дня, простой акт перемещения монет Сатоши станет доказательством успешной атаки. Это мгновенно покажет, что основополагающая безопасность Биткоина была взломана, вызовет массовую панику на рынке, бегство из криптобирж и экзистенциальный кризис во всей криптосистеме.

Знали ли вы? Одна из тактик, активно обсуждаемая, — это "соберите сейчас, расшифруйте позже". Злонамеренные субъекты уже записывают зашифрованные данные, такие как интернет-трафик и публичные ключи блокчейнов, с намерением расшифровать их через годы, когда у них будет квантовый компьютер.

Как Биткоин может перейти на квантово-безопасную защиту

Весь технологический мир переходит на новые квантово-устойчивые стандарты. Для Биткоина это потребует крупного обновления сети или форка на новый алгоритм.

Криптографическое сообщество не дожидается, пока это произойдет. Решение — это постквантовая криптография (PQC), новое поколение алгоритмов шифрования, основанных на различных и более сложных математических проблемах, которые, как полагают, безопасны как для классических, так и для квантовых компьютеров.

Вместо эллиптических кривых, многие алгоритмы PQC полагаются на такие структуры, как криптография на решетках. Национальный институт стандартов и технологий США возглавляет эту работу.

- В августе 2024 года Национальный институт стандартов и технологий США опубликовал первые окончательные стандарты PQC.

- Ключевой элемент для этого обсуждения — ML-DSA (Модуль-Решеточный алгоритм цифровой подписи), часть стандарта CRYSTALS-Dilithium.

- Широкий мир технологий уже применяет его. К концу 2025 года OpenSSH 10.0 сделал алгоритм PQC своим стандартом по умолчанию, и компания Cloudflare сообщила, что большинство ее интернет-трафика теперь защищено PQC.

Для Биткоина путь вперед должен был бы заключаться в обновлении программного обеспечения на всем уровне сети, почти наверняка реализованным через мягкий форк. Это обновление введет новые квантово-устойчивые типы адресов, такие как предлагаемые "P2PQC" адреса. Это не заставит никого перемещаться. Вместо этого пользователи смогут добровольно переводить свои средства с более старых, уязвимых адресов, таких как P2PKH или SegWit, на эти новые безопасные. Такой подход был бы аналогичен тому, как была внедрена модернизация SegWit.