DeFi-протокол SIR.trading теряет все средства

Основанный на Ethereum DeFi протокол SIR.trading, известный также как Synthetics Implemented Right, подвергся хакерской атаке, в результате которой были потеряны средства на сумму $355,000.

Атака, произошедшая 30 марта, была первоначально выявлена компаниями по безопасности блокчейна TenArmorAlert и Decurity, которые опубликовали предупреждения для пользователей протокола.

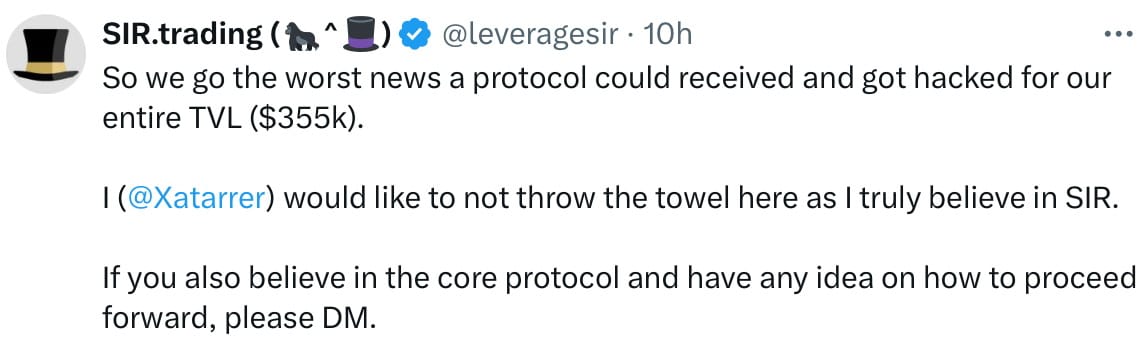

Основатель протокола, известный как Xatarrer, описал атаку как "худшую новость, которую мог бы получить протокол", но заявил о намерении продолжать работу протокола несмотря на это испытание.

Источник: SIR.trading on X

"Умная атака" нацелена на контракт-ваульт

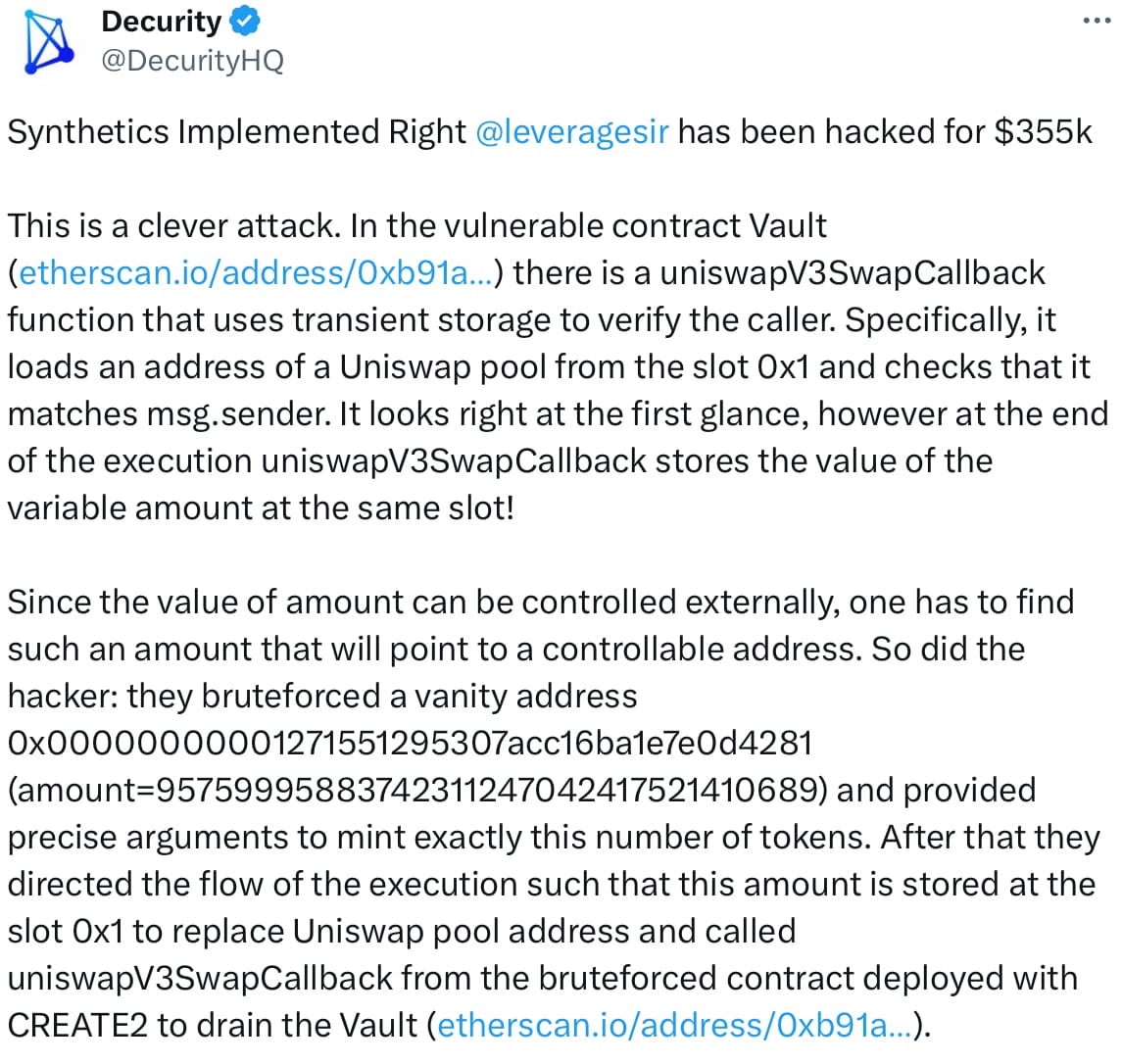

По данным Decurity, атака была "умной" и нацелилась на функцию обратного вызова в уязвимом контракте Vault протокола, который использует функцию временного хранения Ethereum.

По информации Decurity, хакеру удалось заменить настоящий адрес пула Uniswap в функции обратного вызова на адрес под его контролем, что позволило перенаправить средства на его счет. TenArmorAlert дополнительно объяснил, что многократные вызовы этой функции позволили хакеру полностью опустошить средства протокола.

Источник: Decurity

SupLabsYi из компании Supremacy предоставил больше деталей об атаке в сообщении, отметив, что она может демонстрировать уязвимость временного хранения Ethereum.

Временное хранение было добавлено в Ethereum с обновлением Dencun в прошлом году. Эта функция позволяет временно хранить данные, что приводит к снижению комиссии за газ по сравнению с обычным хранением.

По словам SupLabsYi, это все еще молодая функция, и эта атака может быть одной из первых, использующих ее уязвимости.

"Это не просто угроза, направленная на единственный пример uniswapV3SwapCallback," заявил SupLabsYi.

TenArmorSecurity сообщил, что украденные средства были переведены на адрес через Ethereum решение для обеспечения конфиденциальности, Railgun. Xatarrer обратился к Railgun за помощью.

SIR.trading в своей документации указывалось как "новый DeFi протокол для более безопасного левериджа". Целью протокола было решение проблем с левериджевой торговлей, таких как риск ликвидации, делая его более безопасным для долгосрочных инвестиций.

Несмотря на стремление к более безопасному левериджу, документация протокола предупреждала пользователей, что даже несмотря на проведённый аудит, его смарт-контракты могут содержать ошибки, ведущие к финансовым потерям — особое внимание уделялось уязвимости ваультов платформы.

"Необнаруженные ошибки или эксплойты в смарт-контрактах SIR могут привести к потере средств. Они могут возникать из сложной логики в механике ваультов или расчетах левериджа, которые аудит не смог выявить, подвергая пользователей редким, но критичным неудачам," говорится в документации проекта.