Фишинг стал главной причиной потерь Web3 на $464 млн в первом квартале 2026 года — Hacken

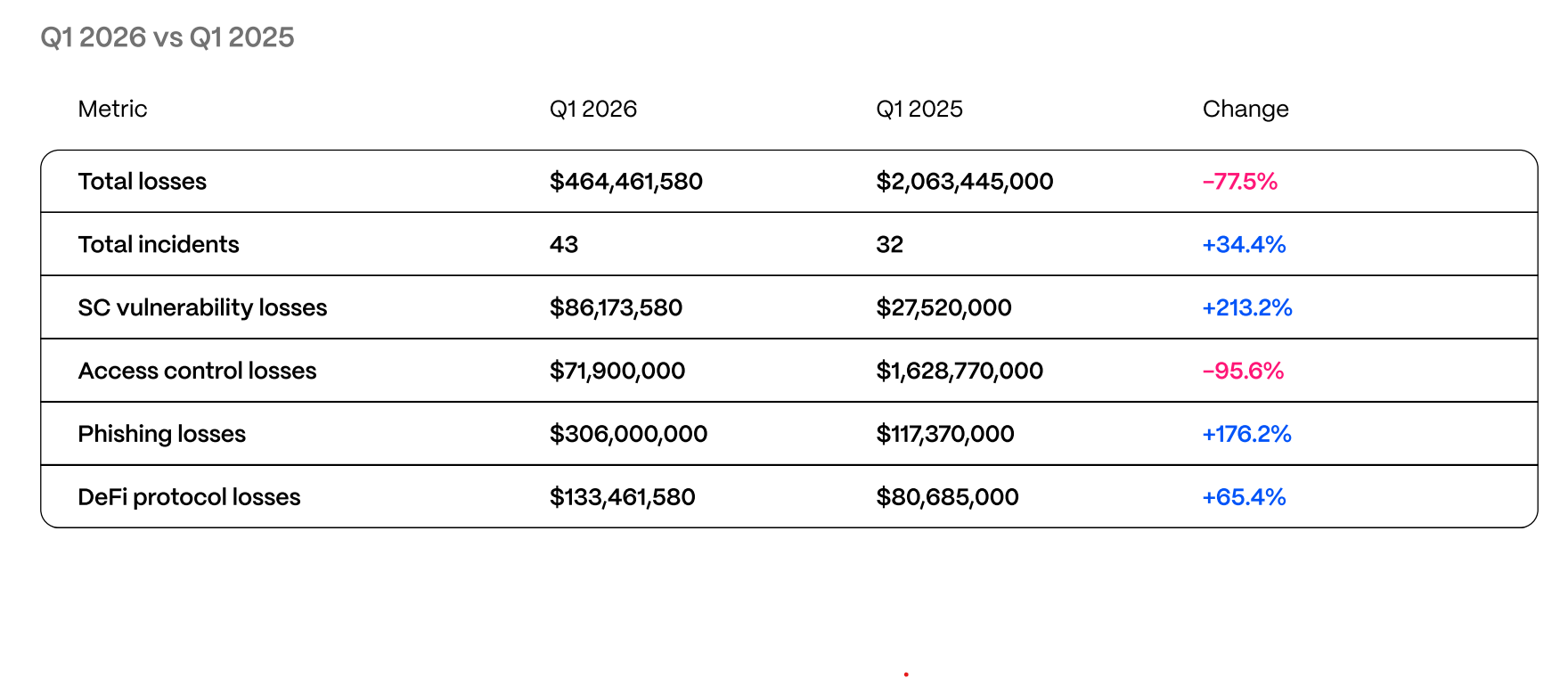

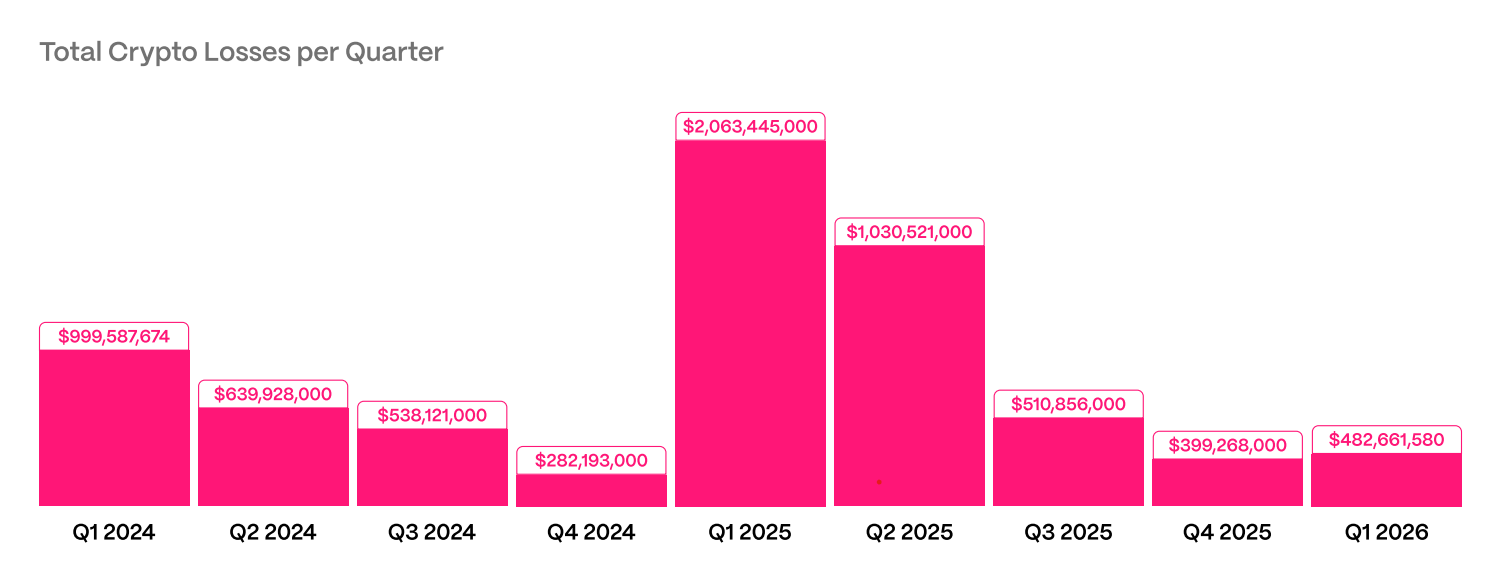

В первом квартале 2026 года Web3-проекты потеряли из-за взломов и мошенничества $464,5 млн, а место многомиллиардных «мега-взломов» заняло большее число инцидентов среднего масштаба, сообщает блокчейн-компания по кибербезопасности Hacken.

В отчете Hacken за Q1 2026 говорится, что основную долю ущерба принесли фишинг и атаки с применением социальной инженерии: на них пришлось $306 млн потерь при 43 инцидентах за квартал. При этом один случай — мошенничество с аппаратным кошельком на $282 млн в январе — обеспечил 81% всех потерь периода.

Эксплуатация уязвимостей смарт-контрактов привела к убыткам на $86,2 млн, а провалы в контроле доступа (включая компрометацию ключей и облачных сервисов) добавили еще $71,9 млн.

Этот квартал стал вторым по величине низких потерь среди первых кварталов с 2023 года. Основной причиной снижения год к году стало отсутствие единственного «мега-взлома» масштаба Bybit, где в Q1 2025 потери составили $1,46 млрд.

Картирование инцидентов Hacken показывает, что крупнейшие провалы все чаще происходят не в ончейн-коде, а на уровне операций и инфраструктуры — там, куда традиционные аудиты обычно не доходят.

По данным Hacken, этот сдвиг усиливает внимание регуляторов и институциональных партнеров. В Евросоюзе режимы MiCA и DORA переходят к более активному применению, повышая требования к непрерывному мониторингу безопасности и реагированию на инциденты.

Старый код, поддельные звонки «венчурных фондов» и компрометация ключей

В Hacken также указали на отдельные крупные эпизоды: $40 млн ущерба от связанной с КНДР схемы с фальшивым звонком «венчурных инвесторов» против Step Finance и $25 млн потерь из-за компрометации AWS Key Management Service у Resolv Labs. Даже когда причиной становились смарт-контракты, наиболее дорогие ошибки часто находились в старых развертываниях и известных классах уязвимостей: Truebit потерял $26,4 млн из-за бага в контракте Solidity, развернутом около пяти лет назад, а Venus Protocol столкнулся с атакой по шаблону donation attack, описанному еще в 2022 году.

Несмотря на аудиты, шесть проверенных проектов, включая Resolv (18 аудитов) и Venus (аудиты у пяти разных компаний), все равно суммарно потеряли $37,7 млн. В среднем потери у них оказались выше, чем у неаудированных проектов, поскольку протоколы с более высоким TVL привлекают более подготовленных атакующих и сложные эксплойты.

Регуляторы ужесточают требования к реагированию на инциденты

В Q1, помимо усиления применения MiCA и DORA в ЕС, регулятор Дубая Virtual Assets Regulatory Authority ужесточил ожидания в рамках Technology and Information Rulebook, Сингапур ввел требования по капиталу, согласованные с Basel, и правило уведомления об инциденте в течение часа, а новая Capital Market Authority ОАЭ взяла на себя федеральный надзор за цифровыми активами, получив более широкие полномочия и право применять более высокие штрафы.

Hacken связывает эти режимы с формированием нового ориентира для «готовых к регуляторной проверке» технологических стеков: подтверждения резервов, подкрепленные ежедневной внутренней сверкой, круглосуточный ончейн-мониторинг казначейских кошельков и привилегированных ролей, автоматические «рубильники» для функций минтинга и управления, а также сроки уведомлений об инцидентах, выверенные по самому строгому применимому стандарту.

В отчете приводятся «реалистичные» цели: обнаружение в течение 24 часов, маркировка в течение четырех часов и блокировка за 30 секунд. «Амбициозные» ориентиры — до 10 минут на обнаружение и 1 секунды на блокировку — основаны на рекомендациях из данных Global Ledger за 2025 год.

На человеческом уровне Hacken называет кластеры, связанные с КНДР, наиболее устойчивой операционной угрозой. Убыток Step Finance на $40 млн и инцидент с инфраструктурой Bitrefill, по оценке компании, продолжают схему с фальшивыми VC-контактами, вредоносными инструментами для видеозвонков и компрометацией рабочих устройств сотрудников; по этой схеме, как отмечается, в 2025 году из отрасли было выведено около $2,04 млрд.

Источник: Hacken.