ИИ-инструмент для киберпреступников атакует криптосервисы и банковские KYC через дипфейки

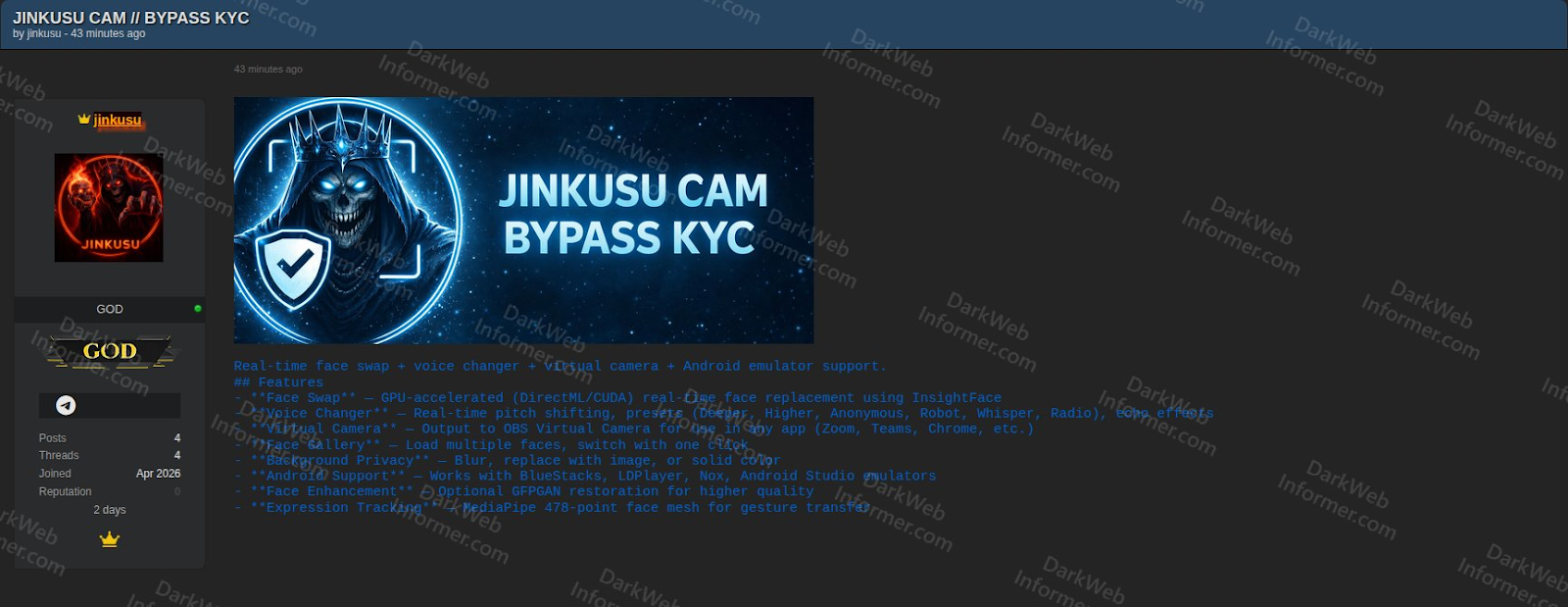

Злоумышленник, известный под ником Jinkusu, предположительно продает наборы инструментов для обхода проверок Know Your Customer (KYC) в банках и на криптоплатформах.

По данным Dark Web Informer, этот набор использует дипфейки и подмену голоса, чтобы обманывать системы KYC-верификации на финансовых сервисах.

В компании Vecert Analyzer добавили, что Jinkusu применяет ИИ для подмены лица в реальном времени с помощью InsightFace, а также использует модуляцию голоса, чтобы обходить биометрические проверки.

Появление подобных дипфейк-инструментов — тревожный сигнал для отрасли, поскольку оно подчеркивает слабые места существующих KYC-систем, считает Дедди Лавид, глава платформы блокчейн-безопасности Cyvers. По его мнению, по мере того как ИИ упрощает создание «синтетических личностей», уязвимость «входной двери» будет сохраняться, поэтому платформам нужен многоуровневый подход, сочетающий проверку личности и мониторинг в реальном времени.

ИИ может взламывать KYC по одной фотографии

Ранее, в мае 2023 года, директор по безопасности Binance Джимми Су уже предупреждал об усиливающейся угрозе дипфейков. Он отмечал, что по мере развития алгоритмов ИИ станет возможным обходить KYC-системы, имея всего одну фотографию жертвы.

Новый «фрод-набор» также позволяет мошенникам запускать романтические схемы, включая «pig butchering», даже без технических навыков.

В 2024 году криптоинвесторы потеряли 5,5 млрд долларов из‑за 200 тысяч отмеченных случаев «pig butchering».

Модель «мошенничество как сервис» усиливает риски для инвесторов

Автор нового пакета, Jinkusu, предположительно может быть тем же злоумышленником, которого связывают с выпуском фишингового набора Starkiller в феврале 2026 года.

Как поясняла платформа кибербезопасности Abnormal в отчете от 19 февраля, в отличие от классических фишинговых комплектов на HTML, Starkiller поднимает обратный прокси в реальном времени: внутри Docker-контейнера запускается headless-версия Chrome, которая загружает настоящую страницу входа бренда-цели и пересылает злоумышленнику все данные, вводимые пользователем, включая логины и пароли.

При этом, хотя потери от криптофишинга в 2025 году снизились на 83%, вредоносные скрипты-дрейнеры для кошельков продолжали работать, а также появлялись новые образцы вредоносного ПО, сообщала Scam Sniffer в январском отчете.

Источник: Dark Web Informer, Vecert Analyzer, Abnormal.ai, Scam Sniffer