Юрист: инцидент с Drift мог быть предотвращен и может тянуть на гражданскую халатность

Взлом DeFi-платформы Drift Protocol на базе Solana можно было предотвратить, если бы команда соблюдала стандартные меры операционной безопасности, и случившееся может подпадать под «гражданскую халатность», заявила юрист Ариэль Гивнер.

По ее словам, «гражданская халатность» в данном случае означает, что команда не выполнила базовую обязанность по защите средств, которыми управляла. Комментарий прозвучал после публикации Drift разборa инцидента и того, как проект отреагировал на эксплойт на $280 млн.

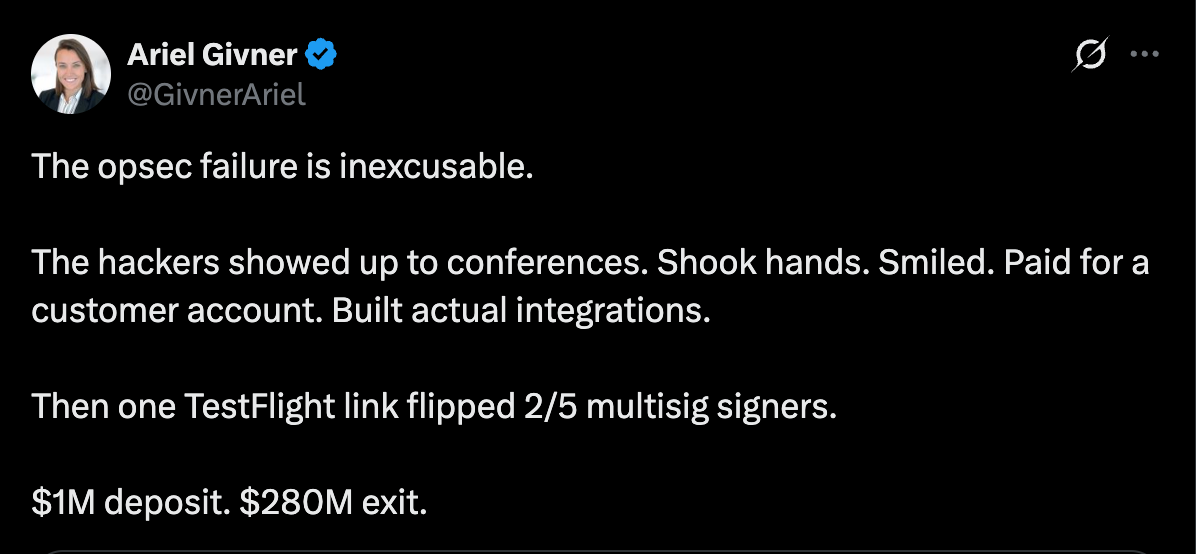

Гивнер утверждает, что Drift не соблюдал «элементарные» практики: в частности, не хранил ключи подписи на отдельной изолированной («air-gapped») машине, которая не используется для разработки, а также недостаточно проверял разработчиков, с которыми знакомился на отраслевых конференциях.

Она подчеркнула, что «любой серьезный проект» знает такие правила, а команда Drift их не выполнила, хотя понимала, что криптоиндустрия переполнена атакующими, в том числе связанными с государственными структурами КНДР.

«Тем не менее их команда месяцами общалась в Telegram, встречалась с незнакомцами на конференциях, открывала сомнительные репозитории с кодом и скачивала фейковые приложения на устройства, связанные с мультисиг-контролем».

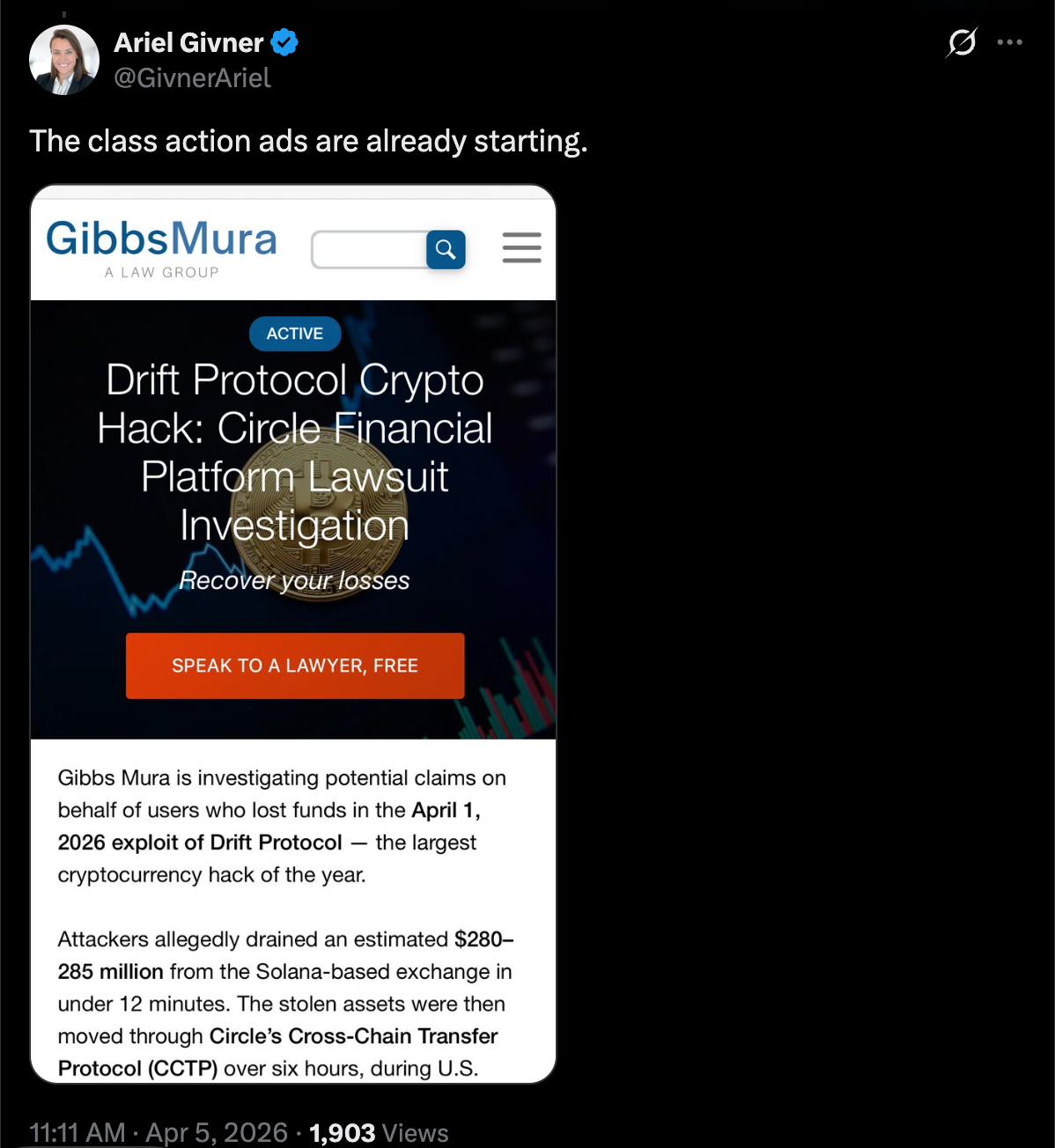

Гивнер также отметила, что уже распространяются объявления о возможных коллективных исках против Drift Protocol.

Инцидент, по ее мнению, напоминает о том, что социальная инженерия и внедрение злоумышленников в команды проектов остаются одними из ключевых векторов атак, способных привести к потере пользовательских средств и подорвать доверие к платформе.

Drift Protocol: атака готовилась «месяцами»

Команда Drift Protocol в субботу опубликовала обновление, в котором описала ход атаки и заявила, что злоумышленники готовили ее около шести месяцев.

По данным Drift, впервые атакующие вышли на контакт на крупной криптоконференции в октябре 2025 года, демонстрируя интерес к интеграциям и сотрудничеству.

Далее они в течение полугода выстраивали доверительные отношения с разработчиками, после чего начали рассылать вредоносные ссылки и внедрять malware, который скомпрометировал машины разработчиков.

В Drift добавили, что люди, которые физически контактировали с разработчиками и предположительно связаны с северокорейскими хакерами, не были гражданами КНДР.

Drift сообщил, что с «средне-высокой» уверенностью связывает атаку с теми же исполнителями, которые стояли за взломом Radiant Capital в октябре 2024 года. В декабре 2024 года Radiant Capital заявлял, что их инцидент произошел из-за malware, отправленного через Telegram хакером, связанным с КНДР, который выдавал себя за бывшего подрядчика.

Источники: Ariel Givner (X), Drift Protocol (X).