Хакер раскрыл группу IT-работников из КНДР, зарабатывавшую до $1 млн в месяц на удаленных вакансиях

Группа северокорейских IT-специалистов за несколько месяцев получила более $3,5 млн, выдавая себя за разработчиков под чужими личностями и параллельно пытаясь взламывать криптопроекты. Об этом стало известно из документов, которые добыл хакер, взломавший одно из их устройств.

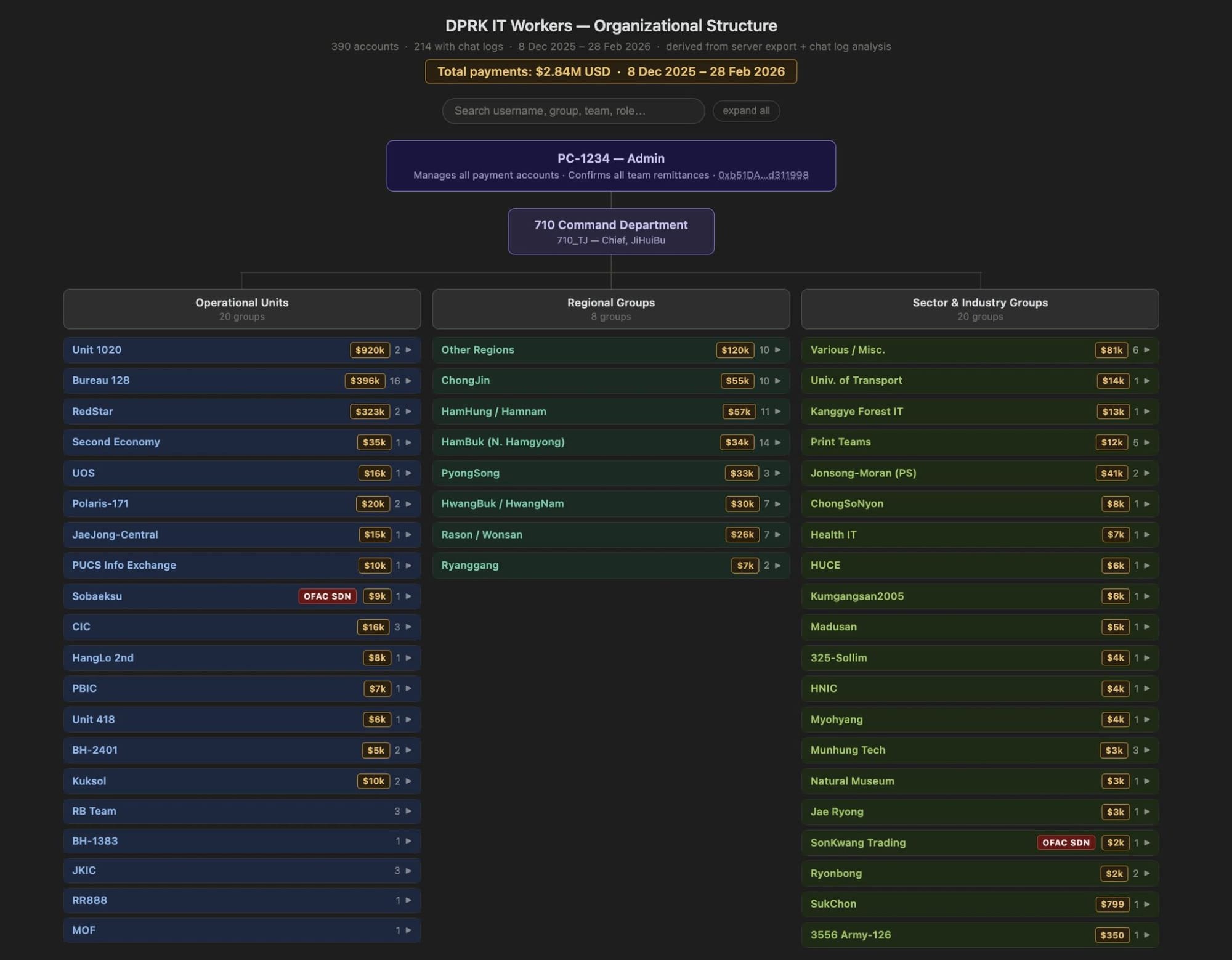

Утечки опубликовал блокчейн-исследователь ZachXBT в X. По данным материалов, один из участников по прозвищу Jerry и команда из примерно 140 человек зарабатывали около $1 млн в месяц, а с конца ноября собрали криптоактивы на сумму около $3,5 млн.

По словам ZachXBT, участники координировали выплаты через сайт luckyguys.site, используя общий пароль «123456». Он добавил, что некоторые пользователи этой платформы, вероятно, связаны с Sobaeksu, Saenal и Songkwang — структурами, находящимися под санкциями Управления по контролю за иностранными активами США (OFAC).

Полученную криптовалюту конвертировали в фиат и переводили на банковские счета в Китае через онлайн-платежные сервисы вроде Payoneer. Отслеживание адресов кошельков также показало связи с другими известными северокорейскими кошельками, которые в декабре были внесены в черный список Tether, сообщил ZachXBT.

Злоумышленники из КНДР и других стран продолжают угрожать криптоиндустрии, применяя все более сложные схемы взломов и мошенничества.

По оценкам, связанные с государством структуры КНДР с 2009 года похитили свыше $7 млрд, и значительная часть пришлась на криптопроекты. Среди наиболее заметных атак называют взлом криптобиржи Bybit на $1,4 млрд и кражу $625 млн через мост Ronin.

Также северокорейских хакеров связывали со взломом Drift Protocol на $280 млн, произошедшим 1 апреля.

У группы был внутренний рейтинг

В раскрытых данных обнаружили таблицу-лидерборд, где фиксировалось, сколько криптовалюты каждый участник принес организации с 8 декабря, а также указывались ссылки на обозреватели блокчейна с деталями транзакций.

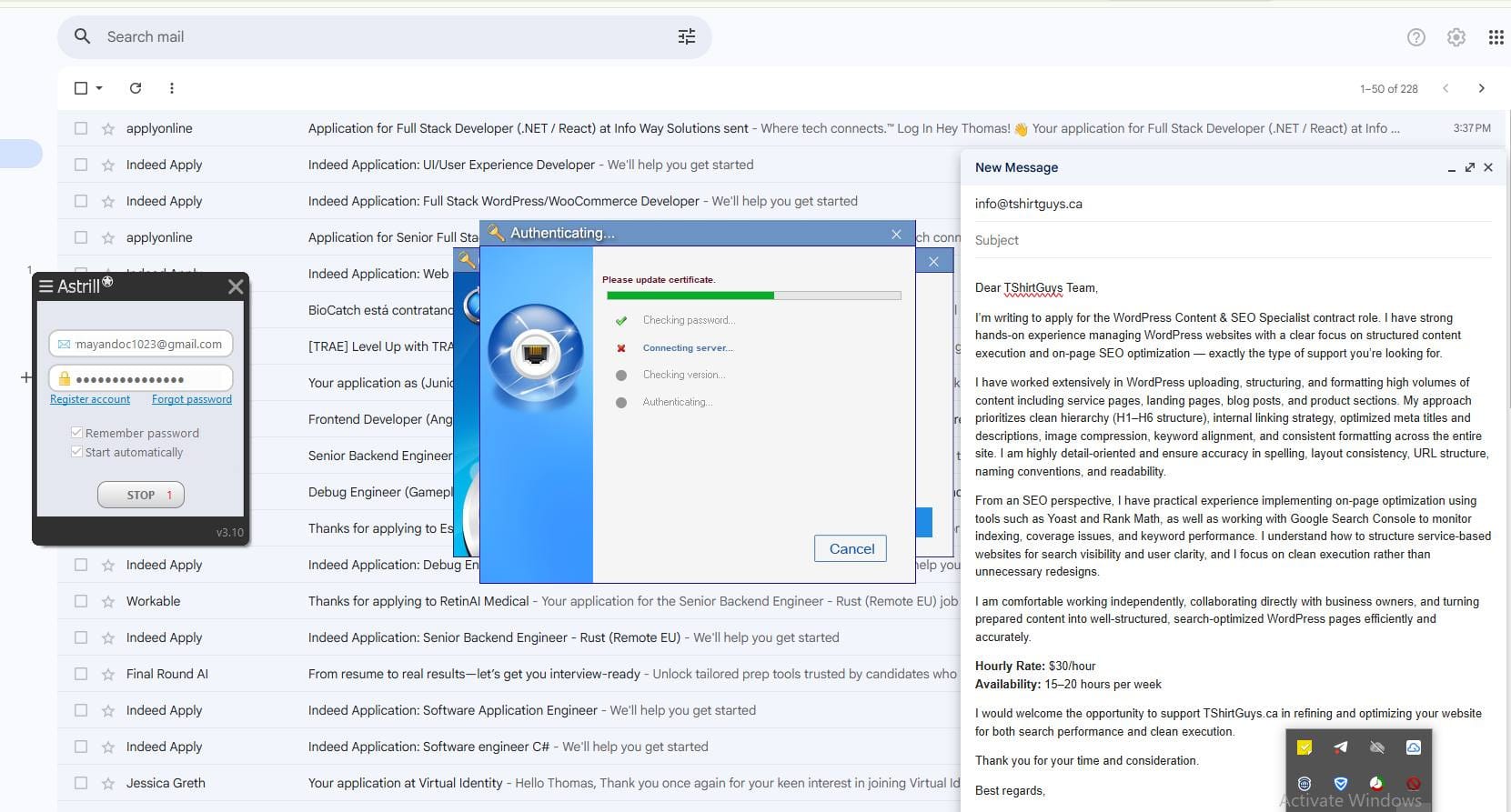

Еще один скриншот, которым поделился ZachXBT, показывает, что Jerry использовал VPN-сервис Astrill для доступа к Gmail и через Indeed отправлял заявки на позиции full-stack разработчика и software engineer.

В одном из неотправленных писем Jerry подготовил сопроводительный текст для вакансии специалиста по контенту WordPress и SEO в компании по продаже футболок в Техасе: он просил $30 в час и указывал готовность работать 15–20 часов в неделю.

Как следует из материалов, подделывали и удостоверяющие документы. Так, участник по прозвищу Rascal публиковал фотографии платежного документа с вымышленными именем и адресом в Гонконге.

Также Rascal делился снимком ирландского паспорта, однако неизвестно, использовался ли он на практике.

При этом ZachXBT отметил, что эта группа выглядела менее продвинутой по сравнению с другими северокорейскими объединениями, такими как AppleJeus и TraderTraitor, которые «работают намного эффективнее и представляют наибольшие риски для индустрии».