Хакеры из КНДР применили ИИ в атаке на Zerion и похитили около $100 000

Криптокошелек Zerion сообщил, что связанные с КНДР злоумышленники использовали ИИ в длительной атаке с применением социальной инженерии и на прошлой неделе похитили примерно $100 000 из горячих кошельков компании.

Команда Zerion опубликовала разбор инцидента и подчеркнула, что средства пользователей, приложения и инфраструктура не пострадали. В качестве меры предосторожности веб-приложение было заранее отключено.

Хотя сумма по меркам криптовзломов невелика, в Zerion отметили, что это очередной случай, когда сотрудника криптокомпании атаковали с помощью «социальной инженерии с поддержкой ИИ», связанной с актором угроз из КНДР.

Компания также указала, что это уже второй подобный эпизод за месяц: ранее жертвой «структурированной разведоперации» со стороны хакеров, аффилированных с КНДР, стал Drift Protocol, потерявший $280 млн. По мнению Zerion, главным вектором проникновения становится человеческий фактор, а не ошибки смарт-контрактов.

ИИ меняет характер киберугроз

По данным Zerion, атакующий получил доступ к активным сессиям некоторых членов команды, их учетным данным, а также к приватным ключам горячих кошельков компании.

В компании заявили, что этот инцидент показывает, как ИИ меняет способы работы киберугроз.

Также Zerion подтвердил, что атака похожа на кейсы, которые на прошлой неделе расследовал альянс Security Alliance (SEAL).

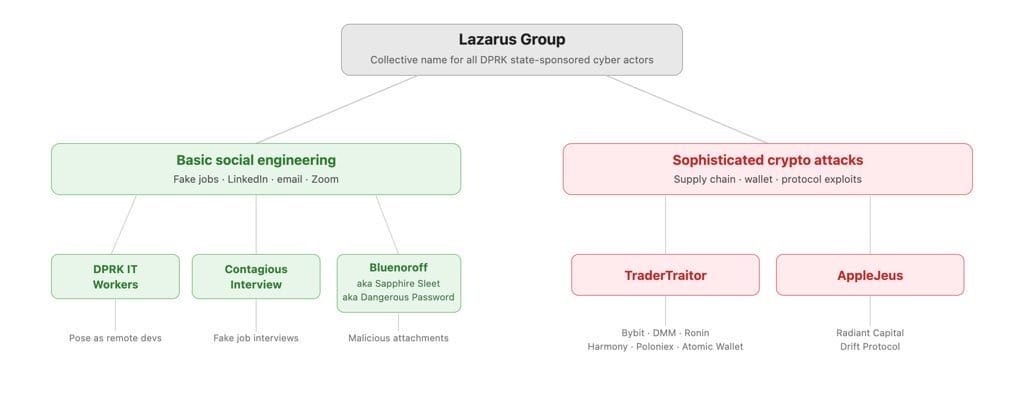

SEAL сообщил, что за период с февраля по апрель отследил и заблокировал 164 домена, связанных с группой UNC1069 из КНДР.

По данным SEAL, группа проводит «многонедельные, низкоинтенсивные кампании социальной инженерии» через Telegram, LinkedIn и Slack. Злоумышленники выдают себя за знакомые контакты или известные бренды, либо используют доступ к ранее взломанным аккаунтам компаний и частных лиц.

«Методология социальной инженерии UNC1069 определяется терпением, точностью и целенаправленным использованием уже существующих отношений доверия».

Подразделение Google по кибербезопасности Mandiant ранее описывало использование этой группой фейковых встреч в Zoom и «известное применение инструментов ИИ» для редактирования изображений или видео на этапе социальной инженерии.

Социальная инженерия КНДР становится сложнее

Ранее в этом месяце разработчик MetaMask и исследователь безопасности Тейлор Монахэн заявила, что северокорейские ИТ-работники как минимум семь лет внедряются в криптокомпании и проекты в сфере DeFi.

В Elliptic отмечали, что развитие техник социальной инженерии КНДР и растущая доступность ИИ, который помогает «оттачивать и доводить эти методы до совершенства», означает, что угроза выходит далеко за рамки бирж.

«Индивидуальные разработчики, участники проектов и любой, у кого есть доступ к инфраструктуре криптоактивов, — потенциальная цель».

Источник: SEAL, Google Mandiant, Elliptic, ZachXBT, Zerion