Платформу Kelp взломали: из протокола вывели около $293 млн

Платформа Kelp, работающая как протокол ликвидного рестейкинга, в субботу стала жертвой кибератаки. Команда приостановила смарт-контракты токена рестейкинга rsETH и заявила, что расследует инцидент на фоне сообщений о многомиллионных потерях.

Как сообщили в Kelp в публикации в X, ранее в этот день они обнаружили подозрительную кроссчейн-активность, связанную с rsETH, после чего остановили контракты rsETH в основной сети и ряде сетей второго уровня.

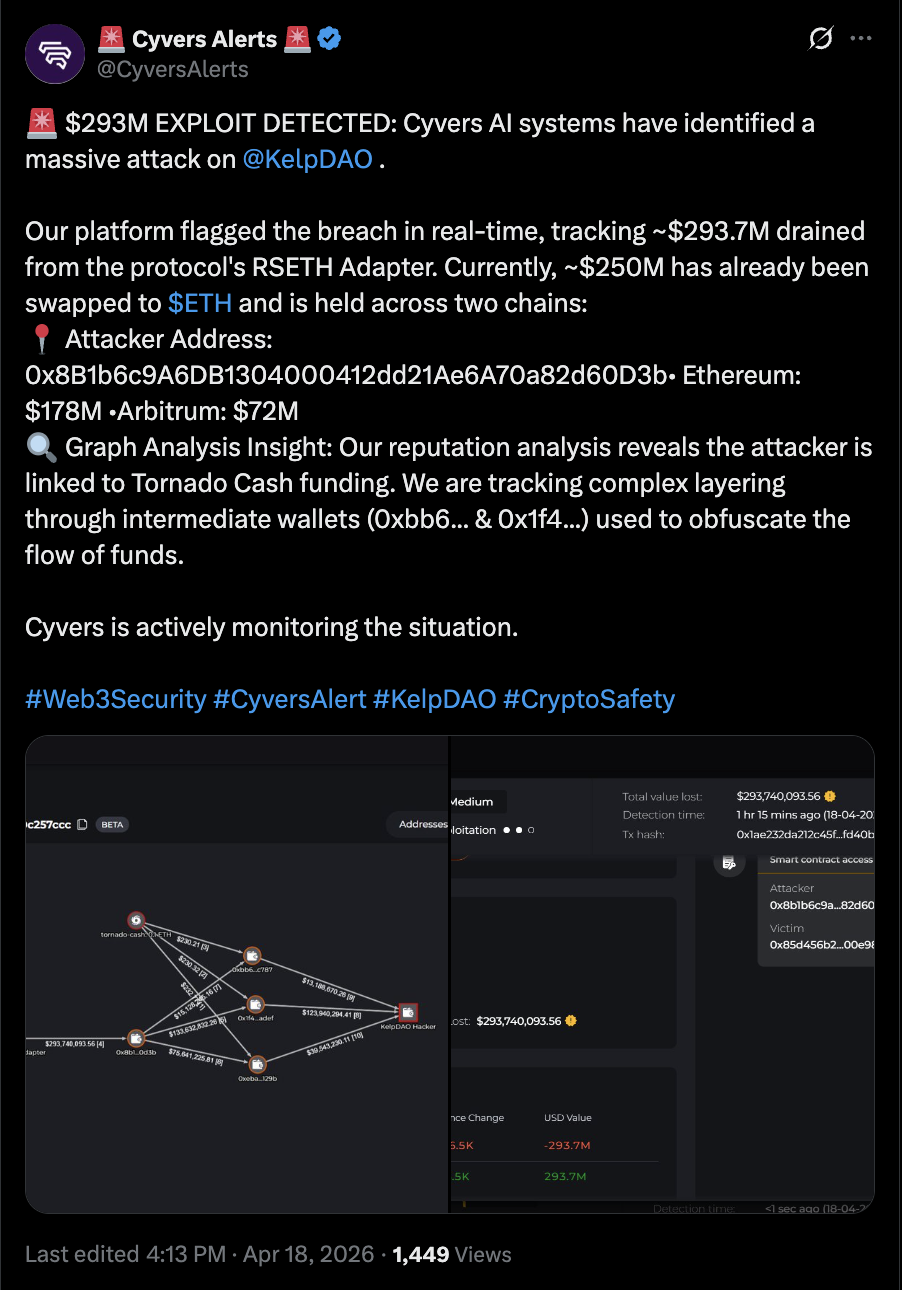

По данным компании по блокчейн-безопасности Cyvers, злоумышленник воспользовался уязвимостью в bridge-контракте адаптера rsETH (коде, который управляет токеном rsETH) и вывел с платформы около $293 млн.

Также Cyvers сообщила, что атака была связана с адресом, пополненным через криптомиксер Tornado Cash, и что примерно $250 млн из похищенных средств уже были конвертированы в Ether (ETH).

На фоне инцидента DeFi-платформа Aave объявила о заморозке рынков rsETH в Aave V3 и V4. По словам Cyvers, как минимум девять криптопротоколов имели экспозицию к этому токену и в ответ также ограничили активность на своих площадках.

Гендиректор Cyvers Дедди Лавид отметил, что подобные случаи наглядно демонстрируют риски «компонуемости» в DeFi. Представители Kelp на запрос о комментарии к моменту публикации не ответили.

Инцидент стал частью череды взломов и эксплойтов криптоплатформ за последние месяцы: по оценкам, совокупные потери от атак и мошенничества в первом квартале 2026 года составили около $482 млн.

Drift Protocol потерял около $280 млн из-за эксплойта

В апреле от взлома пострадала и децентрализованная криптобиржа Drift Protocol — из протокола, по сообщениям, вывели примерно $280 млн.

Команда Drift заявила, что атака потребовала «месяцев целенаправленной подготовки», а в историю оказались вовлечены злоумышленники, которых подозревают в связях с северокорейскими государственными структурами.

В постмортем-обновлении Drift указала, что познакомилась с атакующими на крупной криптоконференции и несколько месяцев сотрудничала с ними, после чего те внедрили вредоносное ПО на машины разработчиков и скомпрометировали платформу.