Северокорейские IT-специалисты внедрялись в DeFi-проекты как минимум семь лет

Северокорейские IT-работники, по словам аналитика по кибербезопасности, как минимум семь лет устраиваются в криптокомпании и участвуют в разработке проектов децентрализованных финансов.

Разработчик MetaMask и исследователь безопасности Тейлор Монахан заявила, что многие знакомые рынку протоколы создавались при участии специалистов из КНДР — еще со времен «DeFi-лета». По ее оценке, более 40 DeFi-платформ, включая известные, могли привлекать таких разработчиков, а указанный в резюме «семилетний опыт в блокчейн-разработке» может быть правдой.

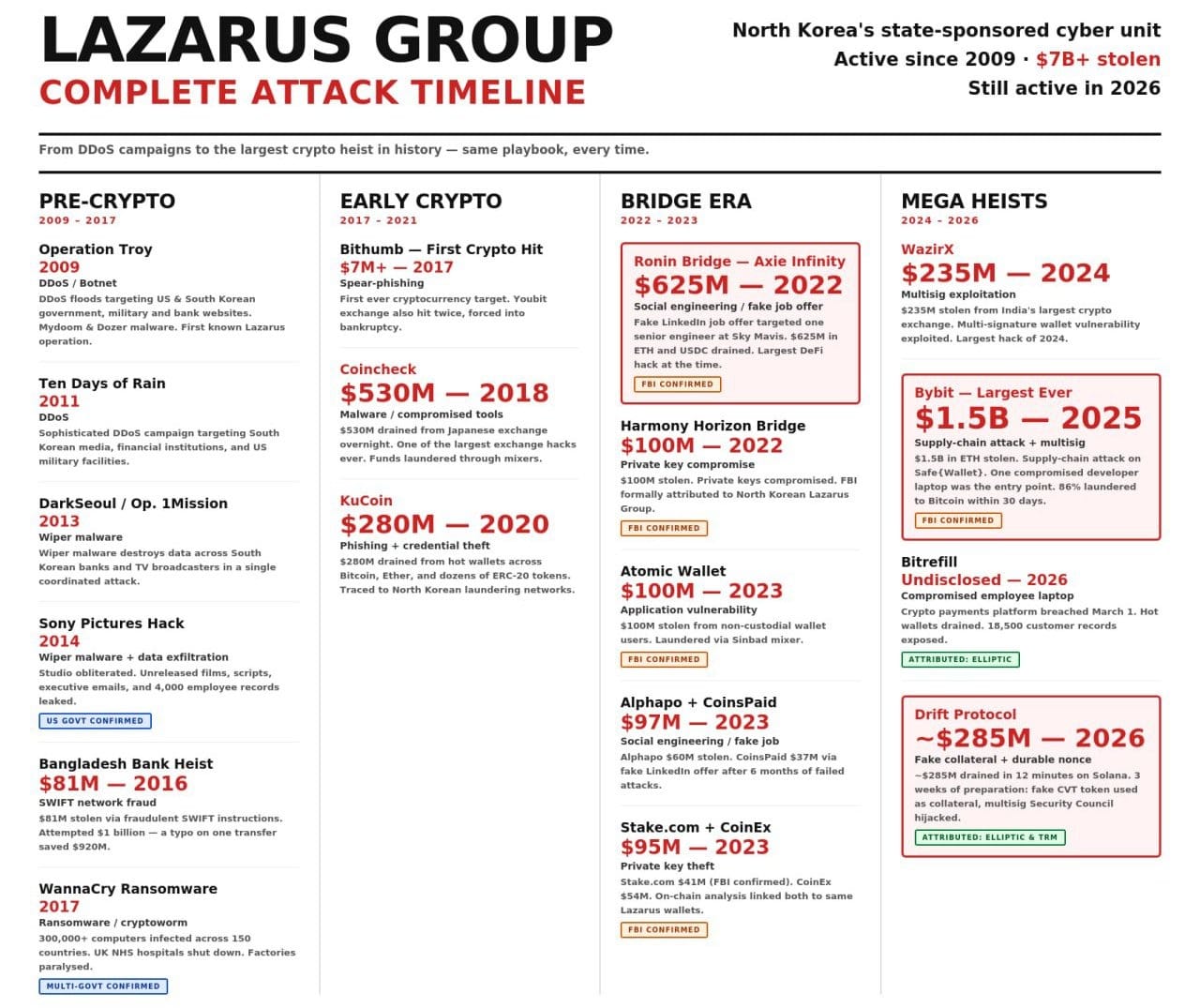

Отдельно отмечается группировка Lazarus, связанная с КНДР: по данным аналитиков сети создателей R3ACH, с 2017 года она могла похитить около $7 млрд в криптовалютах. Ей приписывают ряд крупных инцидентов, включая взлом Ronin Bridge на $625 млн в 2022 году, атаку на WazirX на $235 млн в 2024 году и кражу у Bybit на $1,4 млрд в 2025 году.

Высказывания Монахан прозвучали вскоре после того, как Drift Protocol сообщила о «средне-высокой уверенности» в том, что недавняя атака на $280 млн была проведена группой, связанной с северокорейским государством.

Руководители DeFi рассказывают о попытках проникновения

Основатель Titan Exchange Тим Аххл рассказал, что на одной из прошлых работ его команда собеседовала кандидата, который позже оказался причастен к Lazarus. По его словам, кандидат участвовал в видеозвонках и выглядел крайне квалифицированным, но отказался от очной встречи, а затем его имя обнаружили в утечке данных, связанной с Lazarus.

Также упоминается, что у Управления по контролю за иностранными активами США (OFAC) есть ресурс для проверки контрагентов по санкционным спискам и выявления признаков мошенничества, связанного с подставными IT-работниками.

Атака на Drift Protocol и роль посредников

В отчете Drift Protocol о прошлой неделе также говорится о признаках причастности хакеров, связанных с КНДР. При этом команда отметила, что очные встречи, которые в итоге привели к эксплойту, проходили не с гражданами Северной Кореи, а с «третьими лицами-посредниками» с тщательно выстроенными личностями — включая трудовую историю, публичные подтверждения компетенций и профессиональные связи.

Аххл предположил, что со временем у Lazarus могли появиться исполнители не из КНДР, которые помогают обманывать людей при личных контактах.

Угрозы через найм и собеседования считают простыми, но навязчивыми

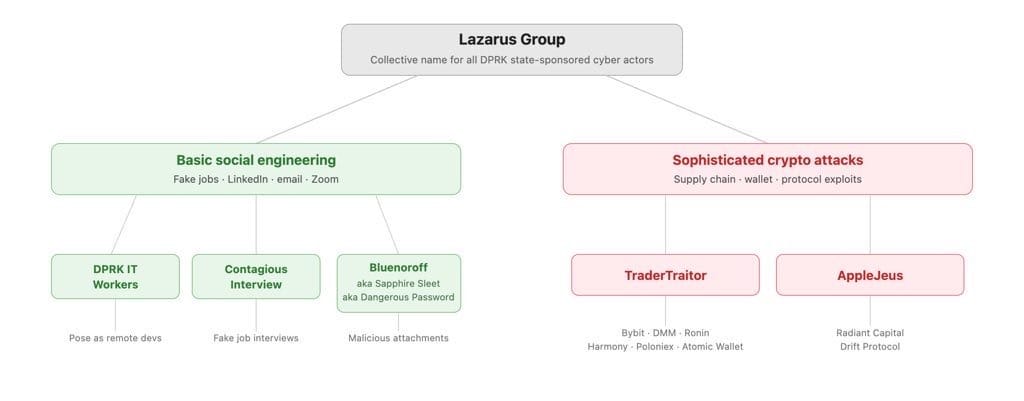

Ончейн-исследователь ZachXBT пояснил, что названием Lazarus часто обозначают всех киберакторов, финансируемых КНДР, хотя уровень сложности угроз у них может отличаться. По его словам, атаки через вакансии, LinkedIn, почту, Zoom и интервью — «базовые» и не выглядят технически изощренными, однако злоумышленники действуют настойчиво. Он добавил, что если команды продолжают попадаться на такие схемы, это может говорить о халатности.

Источники: Taylor Monahan, R3ACH Network, Drift Protocol, Tim Ahhl, ZachXBT