Северокорейские хакеры используют поддельные звонки в Zoom для атак

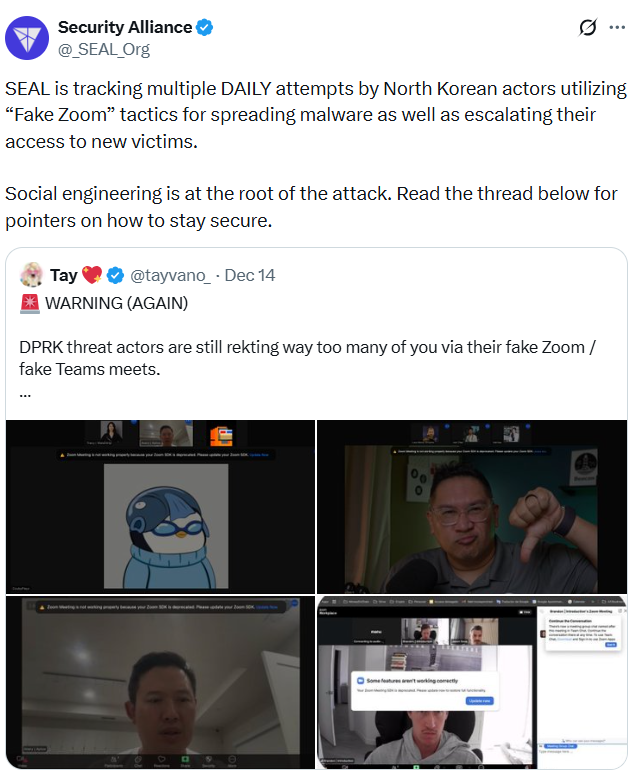

Некоммерческая организация по кибербезопасности Security Alliance (SEAL) предупреждает, что северокорейские хакеры ежедневно предпринимают несколько попыток обмануть жертв с помощью поддельных видеозвонков в Zoom.

Мошенничество заключается в том, чтобы обмануть жертв, вынуждая их загружать вредоносное ПО во время поддельного видеозвонка в Zoom. Это позволяет хакерам похищать конфиденциальные данные, включая пароли и закрытые ключи. Исследователь кибербезопасности Тейлор Монахан предупредила, что данный подход уже привел к утрате более 300 миллионов долларов пользователями.

Как работает мошенничество с поддельным звонком в Zoom

Монахан сообщила, что мошенничество начинается с сообщения от Telegram-аккаунта человека, которого жертва знает, что создает ложное чувство безопасности. Беседа приводит к приглашению встретиться в Zoom.

“Они отправляют ссылку перед звонком, обычно замаскированную, чтобы выглядеть настоящей. Там можно увидеть человека и некоторых его партнеров/коллег. Эти видео не являются дипфейками, как широко сообщается. Это реальные записи, полученные в результате взлома или из открытых источников (например, подкастов),” – сказала она.

Однако, как только звонок начинается, хакеры симулируют проблемы со звуком и отправляют патч-файл, который при открытии заражает устройство вредоносным ПО. После этого хакеры завершают фиктивный звонок под предлогом переноса на другой день.

Связано: взлом Upbit ставит под сомнение политику Binance по экстренному замораживанию

“К сожалению, ваш компьютер уже скомпрометирован. Они ведут себя спокойно, чтобы избежать обнаружения. В конечном итоге они заберут всю вашу криптовалюту, пароли, данные вашей компании/протокола и аккаунт Telegram. После этого вы подвергнете риску всех своих друзей.”

Что делать, если вы перешли по ссылке с вредоносным ПО

Монахан предупреждает, что любой, кто перешел по ссылке, полученной во время подозрительного звонка в Zoom, должен незамедлительно отключиться от WiFi и выключить пострадавшее устройство.

Затем используйте другое устройство для перевода криптовалюты на новые кошельки, изменения всех паролей, активации двухфакторной аутентификации, если возможно, и полного форматирования памяти зараженного устройства перед повторным использованием.

Также она подчеркивает, что важно защитить аккаунты в Telegram, чтобы предотвратить захват. Для этого необходимо открыть на телефоне, зайти в настройки, устройства, завершить все другие сеансы, изменить пароль и добавить или обновить многофакторную аутентификацию.

Монахан сказала, что хакеры получают контроль над аккаунтами в Telegram и используют сохраненные контакты для поиска и обмана новых жертв.

“Наконец, если они взломают ваш Telegram, обязательно СООБЩИТЕ ВСЕМ НЕЗАМЕДЛИТЕЛЬНО. Вы рискуете подвергнуть взлому своих друзей. Пожалуйста, отложите гордость в сторону и КРИЧИТЕ об этом.”