Утечка сид-фразы привела к делу о краже 2 323 биткоинов на $176 млн в Великобритании

Код — не самое слабое звено при кражах криптовалюты

В криптоиндустрии безопасность часто воспринимают как чисто техническую задачу: хранить приватные ключи, пользоваться аппаратным кошельком и избегать фишинга. Однако громкое дело в Великобритании показывает, что уязвимость может быть совсем не в коде.

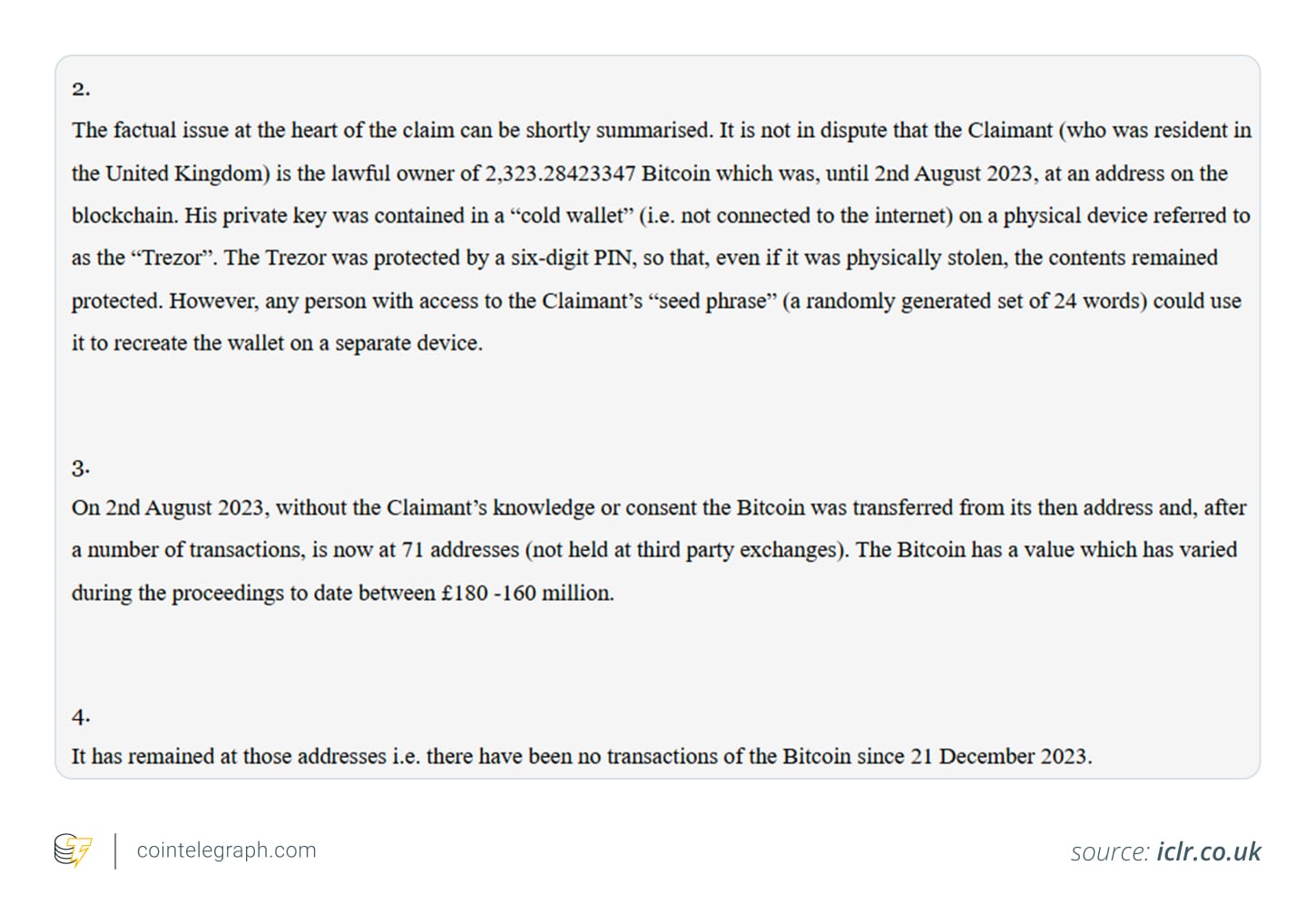

В Высоком суде Англии и Уэльса рассматривается спор вокруг предполагаемой кражи 2 323 биткоинов (BTC) стоимостью около $176 млн. По описанию, инцидент был связан не со взломом или вредоносным ПО, а с тем, что была раскрыта сид-фраза — и именно она стала единственной точкой отказа при самостоятельном хранении.

Истец Пин Фай Юэн утверждает, что его бывшая жена Фун Юнг Ли и ее сестра получили доступ к его биткоинам, тайно записав данные для восстановления кошелька.

Средства хранились на аппаратном кошельке, который держит приватные ключи офлайн и защищает от удаленных атак. Тем не менее, по версии истца, кража произошла без какого-либо взлома шифрования.

Согласно материалам суда, для хищения было достаточно узнать сид-фразу.

Предполагаемая хронология кражи

В изложенных обвинениях речь идет скорее о наблюдении, чем о цифровом проникновении.

- Фигурантов обвиняют в том, что они использовали камеру или записывающее устройство, чтобы зафиксировать сид-фразу и связанные коды.

- Позже истец, по его словам, узнал о плане после предупреждения от дочери.

- После этого он установил аудиозаписывающее оборудование и утверждает, что оно зафиксировало разговоры о переводе средств.

- Биткоины затем были распределены по 71 отдельному адресу.

С 21 декабря 2023 года новых перемещений по этим адресам, как сообщается, не наблюдалось — активы остаются без движения после предполагаемого перевода.

Также говорится, что в рамках расследования у фигурантов изъяли устройства и холодные кошельки, однако разбирательство продолжается.

Знаете ли вы? В ряде случаев самым слабым звеном в криптобезопасности оказывались не хакеры, а скрытые камеры. Физическое наблюдение стало одной из наиболее недооцененных угроз для тех, кто хранит активы самостоятельно.

Почему сид-фраза оказалась ключевой в этом деле

Чтобы понять суть спора, важно помнить базовый принцип: тот, у кого есть сид-фраза, фактически полностью контролирует средства.

Аппаратный кошелек защищает приватные ключи от онлайн-рисков. Но сид-фраза (обычно 12–24 слова) — это полный резервный доступ ко всему кошельку.

Получив сид-фразу, посторонний может:

- восстановить кошелек на любом другом устройстве;

- получить доступ ко всем связанным средствам;

- перевести активы, даже не имея оригинального аппаратного кошелька.

Проще говоря, как только сид-фраза стала известна, само устройство перестает иметь значение.

Элемент наблюдения: необычный способ компрометации

В этом деле выделяется предполагаемый метод, с помощью которого могли получить доступ к кошельку.

Вместо фишинга или вредоносного ПО речь идет о визуальной или аудиофиксации — возможно, через скрытую камеру или тайную запись.

Это подчеркивает редко обсуждаемый риск: утечки через «побочные каналы».

Во время настройки сид-фразу нередко записывают, произносят вслух или вводят на устройстве. Если в такие моменты за человеком наблюдают или его записывают:

- фразу можно восстановить по частям;

- кошелек можно клонировать на другое устройство;

- активы можно перевести без немедленных «следов» на исходном устройстве.

В среде, где много умных устройств, камер и общих пространств, подобные риски, по сути, растут.

Позиция Высокого суда на раннем этапе

Дело рассматривалось в Высоком суде, где судья Коттер изучил представленные материалы.

Это еще не окончательное решение, однако судья указал, что истец продемонстрировал очень высокую вероятность успеха.

Среди факторов, которые учитывались:

- раннее предупреждение о предполагаемом плане;

- записанные обсуждения;

- устройства, которые, как утверждается, могли помочь получить данные кошелька.

Суд также подчеркнул необходимость действовать быстро, ссылаясь на риски безопасности и волатильность цены биткоина.

Знаете ли вы? Некоторые кошельки поддерживают «приманочные» кошельки с разными PIN-кодами: можно показать небольшой баланс в ситуации давления, что добавляет защиты и от принуждения, и от атак через наблюдение.

Почему средства распределили по 71 адресу

Согласно заявлению, биткоины были разосланы по 71 адресу.

Такой шаг может означать:

- отслеживание и возврат становятся сложнее;

- крупный единичный перевод не привлекает внимания;

- активы дробятся, что может замедлять юридические и следственные действия.

Хотя блокчейн прозрачен и перемещения можно отслеживать, распределение по множеству адресов усложняет и затягивает потенциальное восстановление контроля.

Опасения по поводу dusting-атаки

Истец также выразил обеспокоенность возможной dusting-атакой на задействованные адреса.

Dusting — это отправка микросумм криптовалюты на кошельки, чтобы:

- отслеживать последующую активность;

- связывать адреса с реальными личностями;

- выявлять ценные цели для будущих атак.

Если адреса кошельков становятся публичными, они могут привлечь дополнительное внимание — даже если дальше движения средств не будет.

Почему это дело важнее частного конфликта

С одной стороны, это частный судебный спор. С другой — показательный пример рисков хранения криптоактивов.

Он демонстрирует, что:

- аппаратные кошельки снижают цифровые угрозы, но не устраняют человеческий фактор;

- угрозы со стороны близкого окружения могут быть опаснее внешних атак;

- утечка сид-фразы означает полную потерю контроля.

Главный вывод — криптобезопасность зависит не только от устройств, но и от среды, привычек, доверия и отношений.

Уроки безопасности

Этот случай подчеркивает несколько простых правил:

- держать сид-фразу полностью скрытой от камер, телефонов и подключенных устройств;

- не хранить данные для восстановления там, где к ним могут получить доступ другие;

- по возможности разделять личность владельца и контроль над кошельком;

- для крупных сумм использовать несколько уровней защиты.

Более продвинутые варианты могут включать дополнительные парольные фразы, разделенные резервные копии или мультиподпись — все это снижает зависимость от одного уязвимого элемента.