Vercel подтвердил взлом с утечкой части учетных данных клиентов

Облачный хостинг-провайдер Vercel, популярный среди криптопроектов, подтвердил инцидент безопасности, в результате которого злоумышленники получили доступ к «ограниченной» части клиентских учетных данных.

В компании сообщили, что выявили несанкционированный доступ к некоторым внутренним системам и продолжают расследование. По словам Vercel, на первом этапе удалось определить небольшую группу клиентов, чьи учетные данные были скомпрометированы; этим пользователям рекомендовали немедленно сменить секреты и ключи.

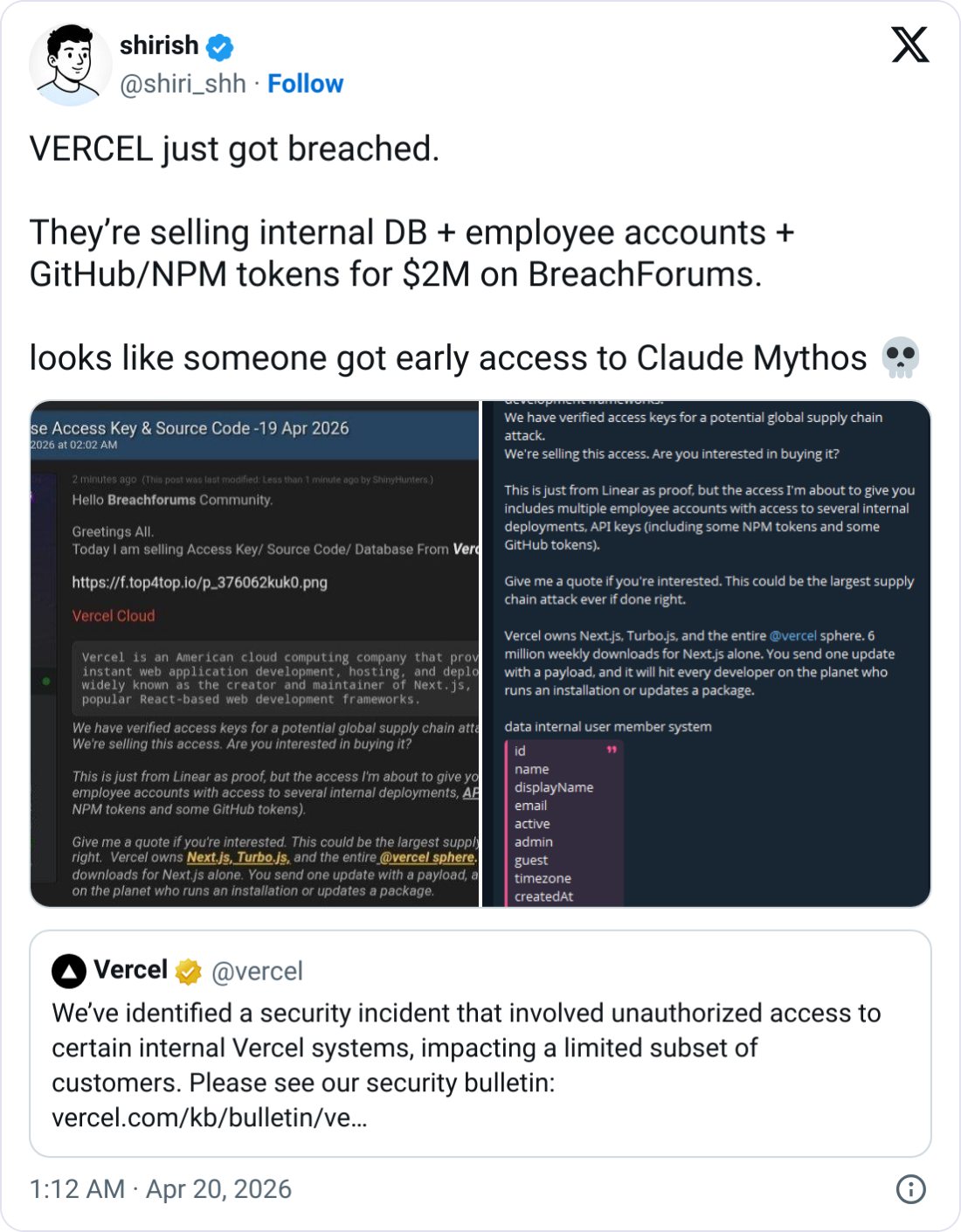

Заявление Vercel появилось после сообщений пользователей X о публикации на форуме BreachForums, где пользователь под ником ShinyHunters якобы предлагал данные Vercel за $2 млн. В посте утверждалось, что у автора есть ключи доступа, исходный код, сведения о базах данных и учетные записи сотрудников с доступом к внутренним развертываниям, что потенциально может быть использовано для «глобальной атаки на цепочку поставок».

Вercel не стала комментировать детали заявлений с форума, но отметила, что атакующий действовал «высокопрофессионально», что видно по скорости операций и глубокому пониманию внутренних систем компании.

Взлом связали с компрометацией стороннего AI-инструмента

Генеральный директор Vercel Гильермо Раух сообщил, что атака началась после компрометации сотрудника из-за утечки данных в используемом ими AI-сервисе Context.ai. После этого злоумышленник смог получить доступ к аккаунту сотрудника в Google Workspace и через него — к части внутренних систем Vercel.

Раух подчеркнул, что окружения клиентов хранятся в полностью зашифрованном виде, однако в системе есть возможность помечать некоторые переменные как «несекретные», и атакующий смог продвинуться дальше, перебирая и выявляя такие данные.

По словам Рауха, атакующая группа, вероятно, использовала ИИ для ускорения действий и продемонстрировала неожиданно высокую скорость и осведомленность о Vercel. Он добавил, что компания усилила меры защиты и мониторинг, а также проверила цепочку поставок, чтобы убедиться, что Next.js, Turbopack и другие open-source проекты остаются безопасными.

Также он рекомендовал следовать базовым практикам реагирования: оперативно ротировать секреты, контролировать доступ к окружениям Vercel и связанным сервисам и корректно использовать функцию чувствительных переменных окружения.

Источник: Vercel, X