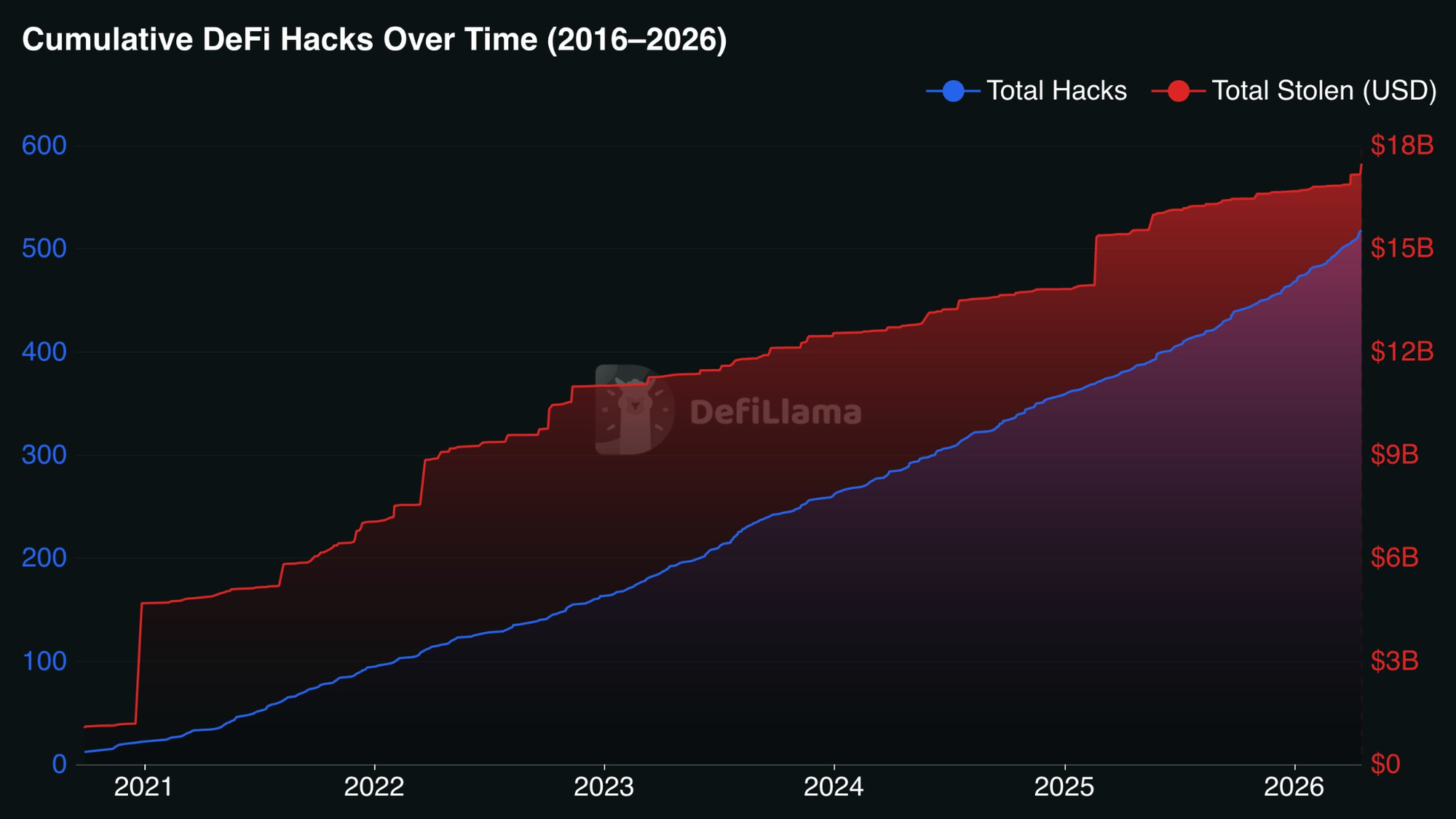

За 10 лет криптохакеры украли более $17 млрд: данные DefiLlama

Компрометация приватных ключей становится одним из самых дорогих способов атак в криптоиндустрии: за последние 10 лет хакеры похитили свыше $17 млрд в рамках 518 зафиксированных инцидентов, следует из данных платформы DefiLlama.

Опубликованные во вторник данные на панели DefiLlama показывают, что значительная часть случаев связана именно с утечкой приватных ключей, а также с фишингом и другими атаками на учетные данные. Это усиливает вывод о том, что крупнейшие потери все чаще происходят из-за слабой защиты кошельков, инфраструктуры подписания транзакций и действий пользователей, а не только из-за ошибок в коде протоколов.

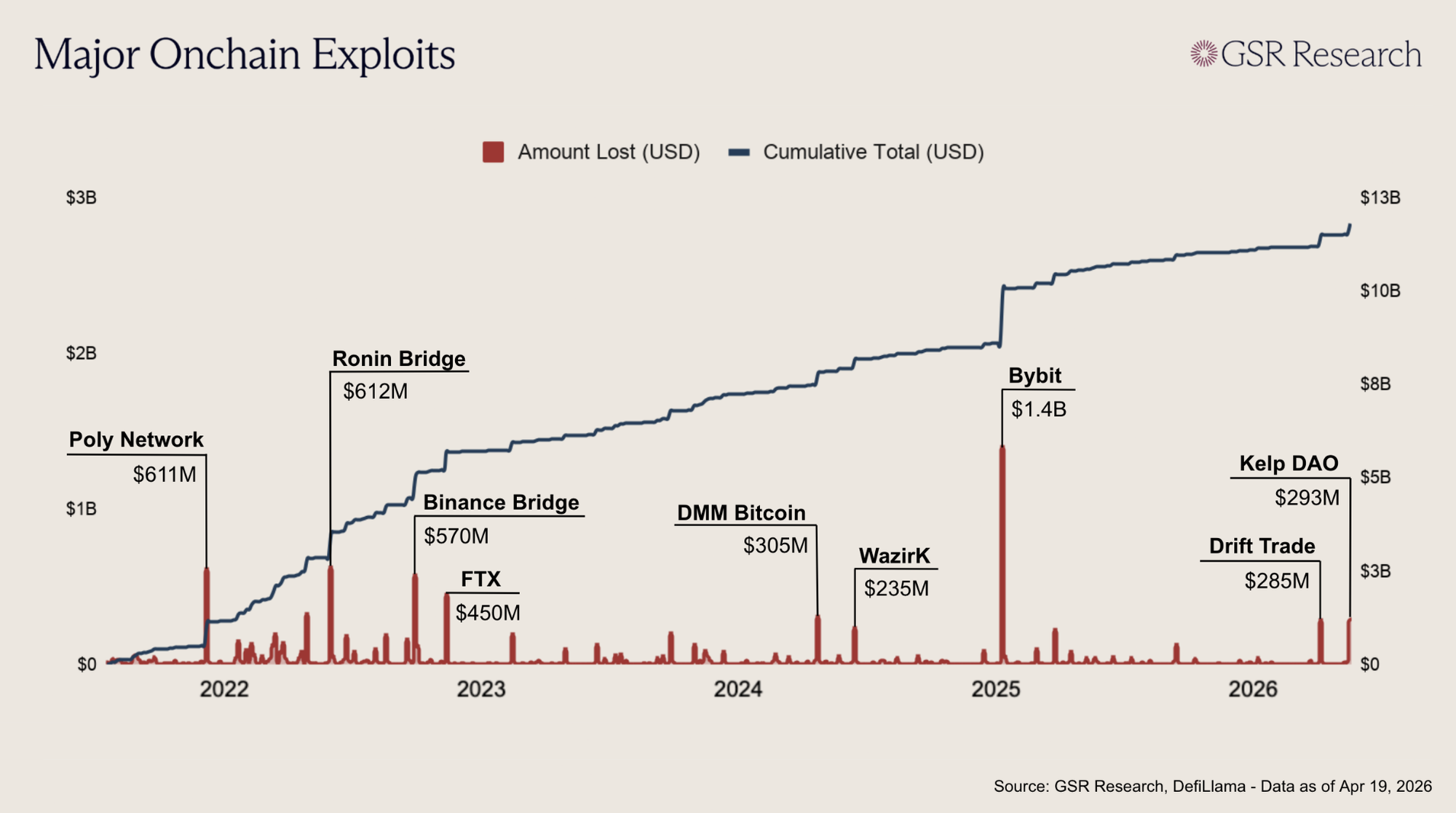

Эти выводы появились спустя несколько дней после крупнейшего на данный момент взлома 2026 года: в субботу злоумышленник вывел около 116 500 restaked Ether (rsETH), оценивавшихся тогда примерно в $290–293 млн, из моста rsETH Kelp DAO, работающего на базе LayerZero.

Потери DeFi-протоколов за два месяца превысили $600 млн — GSR Research

Свежая волна инцидентов особенно сильно ударила по DeFi. По данным отчета криптотрейдинговой компании GSR, за последние 60 дней у DeFi-протоколов было похищено более $600 млн, при этом основную часть суммы составили эксплойт Kelp и взлом 1 апреля, связанный с Solana-DEX Drift Protocol.

Эти атаки поднимают вопрос о том, достаточно ли одних лишь аудитов смарт-контрактов для защиты пользователей. В GSR отмечают, что злоумышленники, по всей видимости, смещают фокус на «операционную безопасность, инфраструктуру подписания, инструменты разработчиков и людей, которые за ними стоят», поскольку безопасность смарт-контрактов в целом улучшается.

Дополнительное давление испытывает сектор с уже снизившейся доходностью. В GSR указали, что «доходности в DeFi сжались до уровней традиционных финансов», и это заставляет задуматься, оправдан ли риск ончейн-депозитов.

«Ленивые» взломы распространяются из-за ИИ и вредоносного ПО

Кибербезопасностные компании считают, что развитие вредоносного ПО и искусственного интеллекта упрощает масштабирование социальной инженерии и атак на кошельки. В одном из сценариев мошенники подталкивают жертву отправить криптовалюту на незаконный адрес, предварительно перечисляя небольшие суммы, рассчитывая, что инвестор скопирует адрес злоумышленника из истории транзакций.

По словам Димы Будорина, сооснователя и CEO компании по кибербезопасности Hacken, распространение инструментов «hacking-as-a-service» также снижает порог входа для потенциальных атакующих.

Будорин отметил, что при переходе по вредоносным ссылкам кошельки могут быть полностью опустошены, а площадки в даркнете берут комиссию за инструменты, оставляя исполнителям большую часть похищенного. Он добавил, что хакеры обычно выбирают самые простые цели, требующие минимальных усилий.

Согласно отчету Hacken, в первом квартале 2026 года Web3-проекты потеряли $482 млн, при этом крупнейшим вектором атак стали фишинг и социальная инженерия — на них пришлось $306 млн ущерба.

При этом отдельные показатели угроз улучшились. Компания Scam Sniffer сообщала в январском отчете, что потери от криптофишинга заметно снизились в 2025 году, что может говорить о росте осведомленности пользователей, хотя скрипты для «опустошения» кошельков и новые разновидности вредоносного ПО продолжают распространяться.

Источник: DefiLlama, GSR, Hacken, Scam Sniffer