ИИ-агенты вроде OpenClaw могут опустошать криптокошельки через вредоносные плагины и «навыки» — CertiK

Широкое внедрение ИИ-помощников вроде OpenClaw несет серьезные риски безопасности: они могут привести к несанкционированным действиям, утечкам данных, компрометации систем и кражам средств из криптокошельков, заявили в компании по кибербезопасности CertiK.

OpenClaw — это self-hosted ИИ-агент, который интегрируется с мессенджерами (WhatsApp, Slack и Telegram) и способен автономно выполнять действия на компьютере пользователя — например, управлять почтой, календарями и файлами.

По оценке Openclaw.vps, у платформы около 2 млн активных пользователей в месяц. Также исследование McKinsey в ноябре показало, что 62% участников опроса сообщили: их организации уже экспериментируют с ИИ-агентами.

В CertiK предупреждают, что такие системы превращаются в «масштабируемый вектор атак на цепочки поставок».

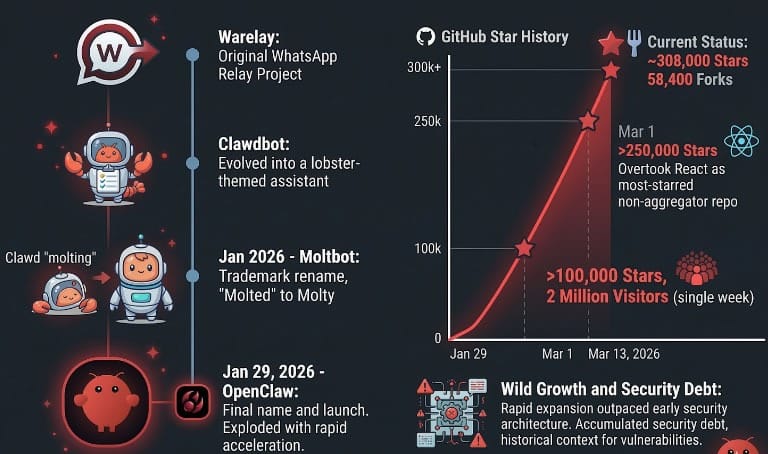

Как отмечают в CertiK, OpenClaw вырос из побочного проекта Clawdbot, запущенного в ноябре 2025 года, и быстро набрал свыше 300 тыс. звезд на GitHub, что отражает всплеск популярности, но одновременно привело к накоплению «долга по безопасности».

При этом уже через несколько недель после запуска Bitsight обнаружила 30 тыс. экземпляров OpenClaw, доступных из интернета, а исследователи SecurityScorecard — 135 тыс. установок в 82 странах, из которых 15 200 были уязвимы к удаленному выполнению кода.

По данным CertiK, OpenClaw стал одной из наиболее пристально проверяемых с точки зрения безопасности платформ ИИ-агентов: после ноябрьского запуска накопилось более 280 GitHub Security Advisories, около 100 CVE и серия атак на уровне экосистемы.

Под угрозой данные для доступа к криптокошелькам

Поскольку OpenClaw выступает «мостом» между внешними входными данными и выполнением команд на локальной системе, он создает классические векторы атак, отмечают исследователи.

Среди них — захват локального шлюза, когда вредоносные сайты или нагрузка используют присутствие агента на машине для кражи чувствительных данных или выполнения команд без разрешения.

CertiK отдельно указывает на опасность плагинов: они могут добавлять каналы, инструменты, HTTP-маршруты, сервисы и провайдеров, а также позволять установку «навыков» из локальных источников или маркетплейсов. При этом «вредоносные навыки», в отличие от традиционного вредоносного ПО, могут менять поведение через естественный язык и хуже поддаваться обычному сканированию.

«После запуска такое ПО может выводить чувствительную информацию — например, пароли и учетные данные криптокошельков».

Кроме того, бэкдоры могут быть спрятаны в функциональном, на вид легитимном коде: он обращается к внешне безобидным URL, которые в итоге доставляют shell-команды или вредоносные полезные нагрузки.

В CertiK также заявили, что злоумышленники целенаправленно размещали вредоносные «навыки» в популярных и «дорогих» категориях — включая утилиты для Phantom, трекеры кошельков, инструменты поиска «инсайдерских» кошельков, решения для Polymarket и интеграции с Google Workspace.

По словам исследователей, основная нагрузка была рассчитана на одновременную атаку большого числа кошельков-расширений браузера — MetaMask, Phantom, Trust Wallet, Coinbase Wallet, OKX Wallet и других. Приемы перекликаются с типичными схемами криптокраж: социнженерия, приманки под видом полезных утилит, кража учетных данных и фишинг, ориентированный на кошельки.

Основатель OpenClaw Питер Стайнберг, недавно присоединившийся к OpenAI, сообщил, что команда усиливает безопасность OpenClaw. На мероприятии ClawCon в Токио он отметил, что последние два месяца уделяли этому направлению особое внимание и ситуация «стала заметно лучше».

CertiK: обычным пользователям лучше не ставить OpenClaw «с нуля»

Ранее в этом месяце компания OX Security сообщила о фишинговой кампании: через поддельные публикации на GitHub и фиктивный токен «CLAW» злоумышленники пытались заманить разработчиков OpenClaw и убедить их подключить криптокошельки.

CertiK рекомендует обычным пользователям, которые не являются специалистами по безопасности, разработчиками или опытными энтузиастами, не устанавливать и не использовать OpenClaw с нуля, а дождаться более зрелых, защищенных и удобных в управлении версий.

Источник: CertiK