Северокорейские кибершпионы переходят от удалённых атак к личным встречам

Взлом децентрализованной биржи Drift на $285 млн стал крупнейшей криптокражей более чем за год — после инцидента с Bybit, где потери составили $1,4 млрд. В обоих случаях основными подозреваемыми называют хакеров, связанных с властями Северной Кореи.

Как сообщила Drift в публикации в X, ещё прошлой осенью злоумышленники представились квантовой трейдинговой компанией и лично подошли к команде протокола на крупной криптоконференции.

По словам DEX, позже выяснилось, что это была целенаправленная стратегия: участники группы в течение следующих шести месяцев искали и контактировали с конкретными участниками сообщества Drift лично — на разных отраслевых мероприятиях в нескольких странах.

Ранее северокорейские киберакторы чаще действовали онлайн — через созвоны и удалённую работу. Личный контакт на конференции обычно не вызывает подозрений, однако после инцидента с Drift участникам рынка рекомендуют внимательнее пересмотреть знакомства и связи, установленные на недавних событиях.

Северная Корея расширяет арсенал криптосхем

По оценке компании TRM Labs, это крупнейший DeFi-взлом 2026 года на данный момент и второй по величине эксплойт в истории Solana, уступающий лишь атаке на мост Wormhole в 2022 году.

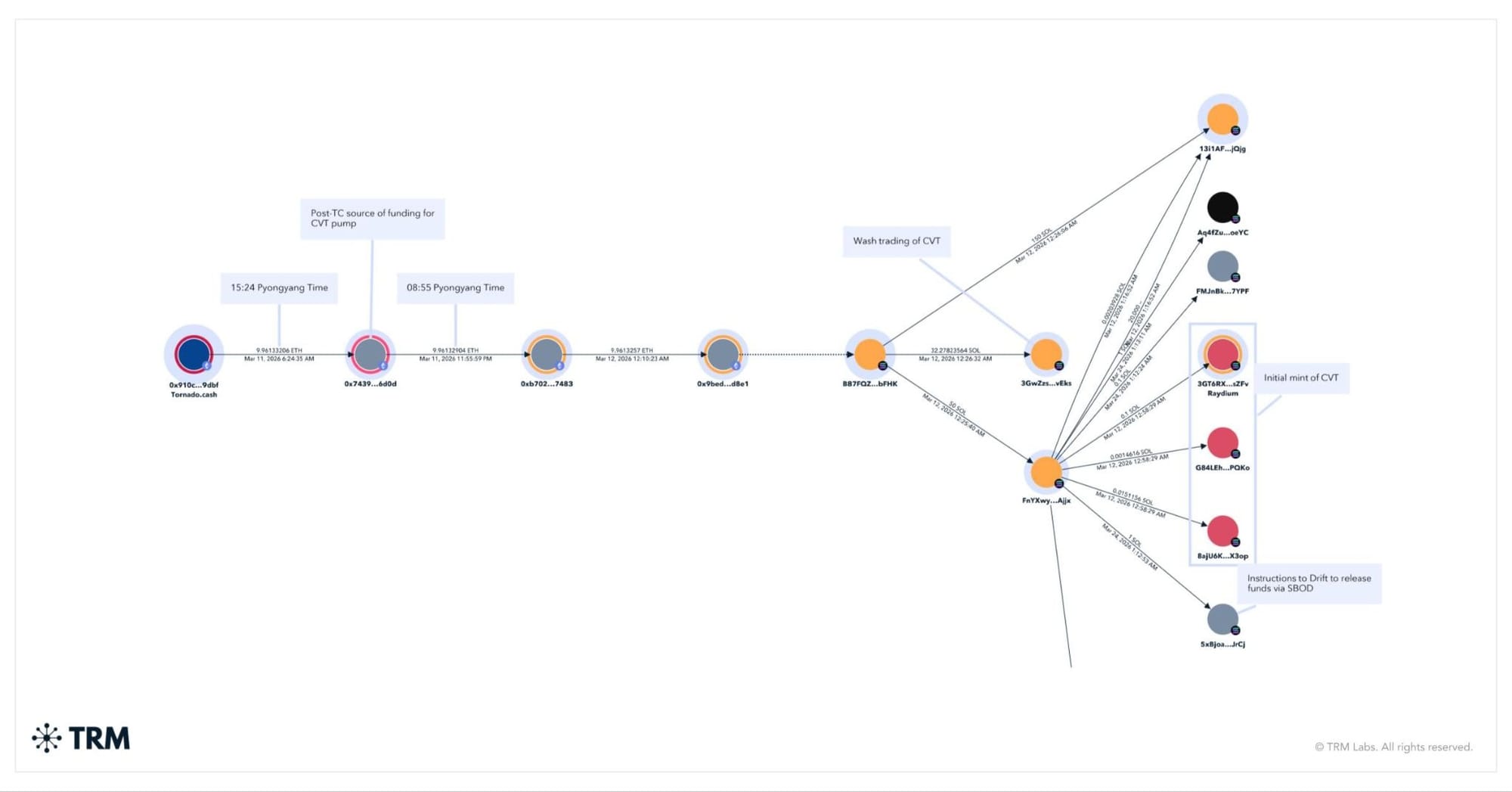

Как отмечает TRM, первые контакты злоумышленников с проектом начались около шести месяцев назад, а подготовка к атаке прослеживается с середины марта. Нападавший переводил средства через Tornado Cash и развернул токен CarbonVote Token (CVT), параллельно используя социальную инженерию, чтобы убедить подписантов multisig одобрить транзакции, дающие повышенные права.

Далее злоумышленники создали видимость надёжности CVT: выпустили большой объём токенов и искусственно разогнали торговую активность, имитируя спрос. Оракулы Drift восприняли эти сигналы и начали учитывать токен как легитимный актив.

После исполнения заранее одобренных транзакций 1 апреля CVT приняли в качестве залога, лимиты на вывод увеличили, а затем средства вывели в реальных активах, включая USDC.

TRM также заявила, что скорость и агрессивность последующего отмывания средств превзошли показатели, наблюдавшиеся после взлома Bybit.

Считается, что Северная Корея сочетает масштабные криптокражи (вроде атак на Drift и Bybit) с более долгосрочными подходами — включая внедрение людей в удалённые роли в технологических и криптокомпаниях ради стабильного дохода. В Совете Безопасности ООН указывали, что такие средства используются для поддержки оружейных программ страны.

Исследователь безопасности Тейлор Монахан в X отметила, что проникновение в DeFi-протоколы началось ещё со времён «DeFi-лета», и, по её словам, около 40 протоколов контактировали с предполагаемыми операторами из КНДР.

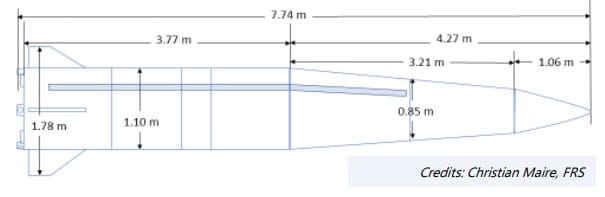

Тем временем северокорейские госСМИ сообщили о проведённых испытаниях электромагнитного оружия и ракеты малой дальности Hwasong-11 с кассетной боевой частью.

Сеть внедрения обеспечивает стабильный криптодоход

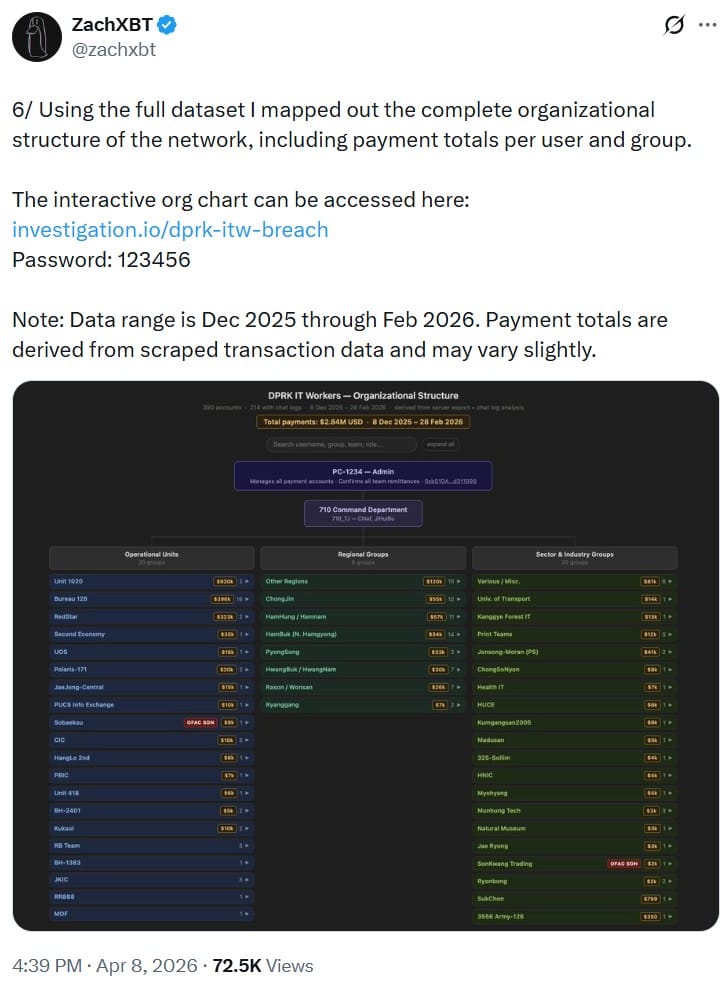

Отдельное расследование описывает, как сеть IT-работников, связанных с КНДР, зарабатывала миллионы за счёт длительного внедрения в компании.

Согласно данным, которыми поделился ZachXBT (информация получена от анонимного источника), участники сети выдавали себя за разработчиков и устраивались в крипто- и техкомпании, получая около $1 млн в месяц и свыше $3,5 млн с ноября.

По этим сведениям, они использовали поддельные личности, проводили выплаты через общую схему, затем конвертировали средства в фиат и отправляли их на банковские счета в Китае через сервисы вроде Payoneer.

Операция опиралась на простую инфраструктуру — общий сайт с единым паролем и внутренние таблицы, где фиксировались заработки.

Агенты открыто подавались на вакансии, используя VPN и поддельные документы, что указывает на долгосрочную стратегию: закрепляться в компаниях и извлекать регулярный доход.

Защита меняется по мере распространения тактик внедрения

С ростом осведомлённости рекрутеры и команды безопасности всё чаще исходят из того, что на другой стороне видеособеседования может оказаться северокорейский киберактор. В качестве проверки иногда используют провокационный вопрос с просьбой оскорбить лидера КНДР — пока это нередко срабатывает, но специалисты предупреждают, что подобные методы не будут эффективны вечно.

Источники информации: DefiLlama, TRM Labs, Совет Безопасности ООН, Taylor Monahan (X), Christian Maire, FRS, ZachXBT (X).